系统架构

系统(System)是实现某个目的而协同工作的一组事物。架构(Architecture)是用来描述某个目标的结构设计。因此,系统架构(System Architecture)是对如何设计特定组件并组合在一起执行某些操作的描述。

客户端系统(Client-based Systems)

- 定义:完全运行在用户设备(如工作站或智能手机)上的应用系统。

- 特点:用户可在没有网络的情况下与系统交互。

服务端系统(Server-based System)

又称客户/服务端系统(C/S架构),要求两个或多个独立应用程序通过网络连接完成交互。

- 两层架构(Two-tier Architecture):

- 用户通过浏览器连接客户端和服务端。

- n层架构:

- 用户可能经历多层交互(如Web服务器→应用服务器→数据库)。

- 关键安全机制:

- 访问控制列表(ACL)确保各层之间的信任关系。

数据库管理系统(DBMS)

- 功能:高效执行创建、读取、更新和删除(CRUD)操作。

- 事务(Transaction)特性(ACID):

- 原子性(Atomicity):事务要么全部成功,要么回滚到初始状态。

- 一致性(Consistency):事务严格遵守数据规则(如不能提取不存在的资金)。

- 隔离性(Isolation):并行事务相互隔离,避免相互影响。

- 持久性(Durability):事务完成后数据永久存储,防止断电丢失。

- 安全问题:

- 聚合(Aggregation):用户通过多个渠道获取部分信息,汇总后获得原本无权访问的高敏感信息。

- 推理(Inference):通过聚合信息推断出完整信息(如从低敏感数据间接获取高敏感数据)。

高性能计算系统(HPC)

- 定义:处理大规模数据和复杂计算任务的系统,如超级计算机、集群。

- 关键技术:

- 高性能处理器、高速存储、并行算法。

- 应用领域:科学研究、工程设计、金融服务。

工业控制体系(ICS)

- 核心目标:控制工业流程中的物理设备,首要关注人身安全。

- 技术分类:

- 可编程逻辑控制器(PLC):用于开关阀门等操作。

- 远程终端单元(RTU):转发读数和执行命令。

- 历史数据系统:捕获流程数据用于分析。

- 系统类型:

- 分布式控制系统(DCS):控制局部地区的物理流程。

- 数据采集与监视控制系统(SCADA):控制跨区域的物理流程。

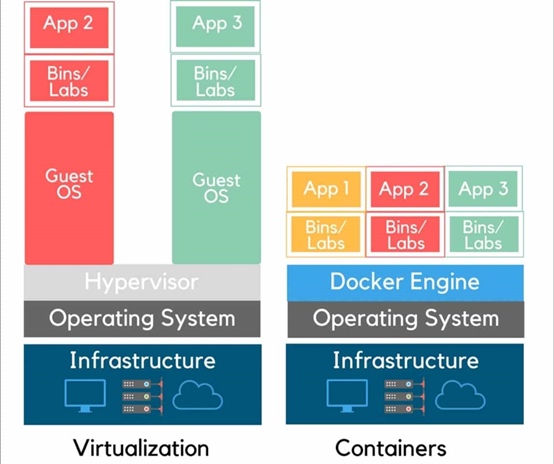

虚拟化系统

- 虚拟机(VM):在虚拟化环境中运行的完整计算机系统。

- 容器化(Containerization):在操作系统上独立用户空间中运行的应用程序。

微服务

- 特点:将单体应用拆分为多个独立服务,每个服务负责单一功能。

无服务器架构

- 定义:开发者无需管理服务器,仅需关注代码部署(如AWS Lambda)。

云计算系统

- 部署模型:

- 公有云(Public Cloud)、私有云(Private Cloud)、混合云(Hybrid Cloud)。

- 服务模型:

- SaaS(软件即服务):提供云上运行的应用程序(如Office 365)。

- PaaS(平台即服务):提供开发和部署平台(如Google App Engine)。

- IaaS(基础设施即服务):提供虚拟机、存储等基础资源(如AWS EC2)。

普适系统(Ubiquitous Computing)

- 特点:计算能力嵌入日常设备中,实现无缝互联(如智能家居)。

嵌入式系统(Embedded System)

- 定义:为特定目的设计的独立计算机系统(如汽车ECU)。

物联网(IoT)

- 特征:全球嵌入式设备互联网络,每个节点唯一可寻址。

- 安全挑战:

- 身份验证机制薄弱。

- 加密技术受限(资源有限)。

- 固件/软件更新不及时。

分布式系统(Distributed System)

- 定义:多台计算机协同完成任务(如区块链网络)。

边缘计算系统(Edge Computing)

- 特点:将数据和计算资源靠近数据源,减少延迟(如CDN、智能制造)。

错题集

以下关于容器的说法不正确的是?

A. 是嵌入式系统

B. 是虚拟化系统

C. 通常包含微服务

D. 在沙盒中运行答案

A,容器通常是容纳微服务并在沙箱中运行的虚拟化系统.将容器实现为嵌入式系统不合适

分布式控制体系(DCS)与数据采集与监视控制系统(SCADA)之间的主要差异是什么?

A. SCADA是一种工业控制体系(ICS),而DCS是一种总线

B. SCADA控制较近距离的系统,而DCS控制较远物理距离的系统

C. DCS控制较近距离的系统,而SCADA控制较远物理距离的系统

D. DCS使用可编程逻辑控制器(PLC),而SCADA使用远程终端单元(RTU)答案

C,主要差异在于DCS控制较近距离的系统,而SCADA控制较远物理距离的大规模物理节点的流程. DCS和SCADA都能使用(且经常使用)PLC,但RTU几乎总出现在SCADA系统中.

如果想让研发团队可访问以便编写自定义代码,同时为全体员工提供远程办公室的访问权限.推荐以下哪种云服务模型?

A. SaaS

B. Paas

C. Iaas

D. Faas答案

A,PaaS专注于提供软件研发的价值,提供对研发环境的直接访问,使组织能在云基础架构上构建自己的解决方案,而不是完全由自己提供基础架构.

以下哪项不是保护嵌入式系统面临的主要问题?

A. 专有代码的使用

B. “自动上报”的设备

C. 缺乏微控制器

D. 能更新和部署安全补丁答案

C,嵌入式系统通常围绕微控制器构建,微控制器是由CPU、内存和外围控制接口组成的专用设备.其他所有答案都是保护嵌入式系统的主要问题.

关于边缘计算,下列哪项是正确的?

A. 不使用集中的计算资源,在边缘端完成所有计算

B. 将计算推向边缘端,同时集中留存数据管理

C. 通常由两层组成: 终端设备和云基础架构

D. 是内容分发网络的演进答案

D,边缘计算是内容分发网络的演变,旨在使网络内容更接近其客户.边缘计算是一个分布式系统,将计算和数据存储就近部署,以减少延迟和网络流量.因此,计算和数据管理由三个不同的层级的每一层分别处置: 终端设备、边缘设备和云基础架构.

密码学基础

密码学核心目标

| 目标 | 实现方法 | 技术对应 |

|---|---|---|

| 机密性 | 数据加密(静止/传输/使用状态) | 对称/非对称加密 |

| 完整性 | 数据未被篡改 | 消息摘要(哈希) |

| 身份验证 | 验证用户身份真实性 | 零知识证明、数字签名 |

| 不可否认性 | 确认消息来源 | 数字签名 |

密码学基础概念

基本术语

- 明文(Plaintext): 原始可读数据.

- 密文(Ciphertext): 加密后的数据.

- 密钥(Key): 控制加密/解密过程的参数,密钥空间越大越安全.

- 密码算法分类:

- 密码术(Cryptography): 创建加密算法.

- 密码分析(Cryptanalysis): 破解加密算法.

- 密码学(Cryptology): 两者结合的总称.

安全设计原则

显式安全(Kerckhoffs原则): 算法公开仍安全(依赖密钥).

Kerckhoffs原则:密码体制应该对外公开,仅需对密钥进行保密;如果一个密码系统需要保密的越多,可能的弱点也越多

隐式安全(Security Through Obscurity): 算法保密才安全(不推荐).

关键数学概念

布尔数学: 二进制逻辑(1=真,0=假),用于基础计算与加密算法设计.

逻辑运算:

- AND(与): 两输入均为真时输出为真(如密码验证中多条件组合).

- OR(或): 至少一个输入为真时输出为真(如权限分级控制).

- NOT(非): 反转输入值(如数据掩码操作).

- XOR(异或): 仅当输入值不同时输出为真(广泛用于流密码和哈希算法).

模函数(mod): 取余运算(如 7 mod 3 = 1),常用于生成有限域内的数值(如Diffie-Hellman密钥交换).

单向函数: 正向易计算,逆向不可行(如哈希函数SHA-256),是现代密码学的基石.

Nonce: 一次性随机数(如初始化向量IV),防止重放攻击(如TLS协议中的会话ID).

代价函数: 衡量破解密码所需成本(如暴力破解256位AES的计算量≈宇宙原子总数级).

初始向量IV: 这是一个随机位串,长度与块大小相同,针对消息执行XOR操作.

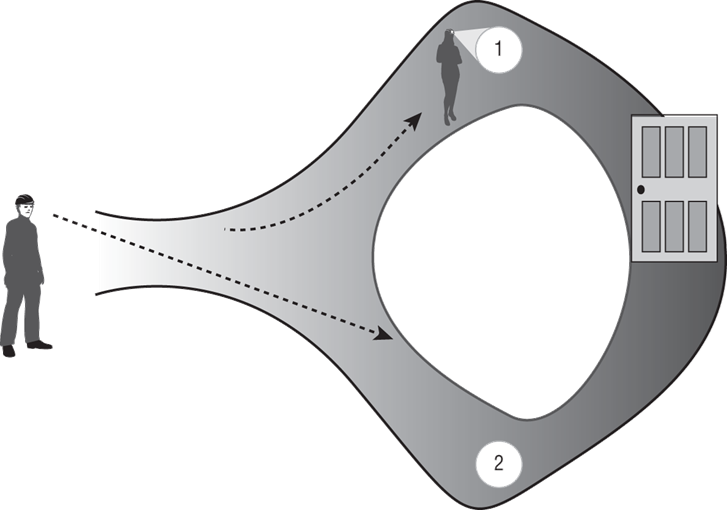

零知识证明(Zero-Knowledge Proof):

- 定义: 证明者(P)向验证者(V)证明自己掌握某秘密,而无需泄露秘密本身.

- 核心性质:

- 正确性: 若P无秘密,欺骗V的概率极低.

- 完备性: 若P有秘密,V能确信其真实性.

- 零知识性: V无法获取额外信息(除“P掌握秘密”外).

- 经典案例:

- 阿里巴巴洞穴协议:

P声称知道开启山洞密门的咒语,但不想暴露.验证流程:- V在洞口等待,P随机进入C或D分支.

- V要求P从指定分支返回(如“从左侧出来”).

- 若P知道咒语,可随时穿越密门完成挑战;若随机猜测,成功率仅50%.

- 多次重复后,V可高概率确认P掌握秘密,但始终不知咒语内容.

- 阿里巴巴洞穴协议:

- 应用: 身份认证(如Zcash匿名交易)、隐私保护(如区块链零知识证明).

分割知识(Split Knowledge):

- 定义: 将敏感信息(如密钥)拆分为多个部分,需多方协作才能还原.

- 典型场景:

- 密钥托管: 4人各持8位密码的2位,需全员在场才能登录(如核武器发射权限).

- M of N控制: N人中需M人同时操作(如3/5阈值签名),防止单点失效.

- 技术实现:

- Shamir秘密共享算法(基于多项式插值,如3人中任2人可恢复密钥).

- 硬件安全模块(HSM)中的多因素认证(如U盘+生物识别).

经典密码技术

密码分类

| 类型 | 特点 | 示例算法 |

|---|---|---|

| 移位密码 | 重新排列明文字符顺序 | 列移位密码 |

| 替代密码 | 用其他字符替换 | 凯撒密码(单表)、Vigenere(多表) |

| 单次密本 | 一次一密(Vernam密码) | 绝对安全但难实施 |

| 运动密钥密码 | 使用书籍段落作为密钥 | 单次密本的变种 |

按照明文的处理方法

- 分组密码(块密码,Block)

- 流密码(序列)

现代密码学体系

对称加密

核心问题:

- 密钥分发困难(需安全通道).

- 对称密钥加密法不提供不可否认性

- 算法缺乏可扩展性

- 密钥必须经常重新生成

- 密钥数量计算方法:(n(n-1)/2).

运行模式:

模式 特点 安全性 ECB 同一块同密钥加密,易分析 低 CBC 引入IV,错误传播 中 CFB/OFB/CTR 流密码模式,支持并行计算 高 GCM/CCM 增加真实性验证 最高(含完整性校验) 常见算法:

- DES/3DES: 56位密钥(不安全),3DES(168位,NIST仅认可DES-EEE3).

- AES: 128/192/256位密钥,Rijndael算法(现代标准).

- RC系列: RC4(流密码,已废弃)、RC6(安全)、RC5(块密码,已弃用).

- 其他: Blowfish(32-448位密钥)、Twofish(白化处理)、CAST系列.

非对称加密

核心优势: 解决密钥分发问题,提供不可否认性.

密钥数量计算方法:2n.

算法对比:

算法 原理基础 密钥长度建议 应用场景 RSA 采用的单项函数是大素数相乘,相乘很容易但大数分解很难, ≥2048位 数字签名、密钥交换 ECC 椭圆曲线离散对数 256位(等效RSA 3072位) 移动设备、物联网 Diffie-Hellman 离散对数问题 ≥2048位 安全密钥交换/分发 ElGamal 扩展DH,密文膨胀 - 加密通信 量子威胁: Shor算法可破解RSA/ECC,需关注后量子密码学(如NIST PQC项目).

混合加密(数字信封)

qwq···

哈希函数

Hash(哈希)函数(也称为散列函数):输入可以是任意长度消息,通过一个单项的运算产生一个定长的输出,输出的值称为Hash值(哈希值、散列值、消息摘要)

特点

Hash的值是不可预测的

哈希函数的计算对任何输入而言都相对容易

Hash函数的过程是不可逆的

Hash函数具有确定性(唯一性)

抗碰撞(Collision Resistance).

抗原像攻击(Pre-image Resistance).

主流算法:

标准 输出长度 安全性 应用场景 SHA-1 160位 已破解 遗留系统 SHA-2(SHA-256/512) 256/512位 安全 TLS、区块链 SHA-3 可变 安全 硬件实现优化 MD5 128位 已破解 校验文件完整性(非安全)

密码算法生命周期管理

由于技术的发展,计算机算力不断提升,原来被视为安全的密码算法已不再安全,因此组织在使用密码算法时需要注意密码算法的生命周期。

- 算法选择: 遵循NIST、ISO等标准.

- 密钥长度: 平衡安全性与性能(如AES-256 vs RC4).

- 退役策略:

- 定期评估算法安全性(如SHA-1停用).

- 监控量子计算进展(NIST后量子密码标准).

数字签名流程

目的是身份验证(零知识证明)、不可否认性(由非对称加密算法文件提供)和完整性(由哈希函数提供),过程是明文消息通过散列函数计算得到消息摘要(或散列值),消息摘要通过私钥加密得到数字签名。

数字签名(Digital Signature)

- 技术基础:非对称加密(如RSA、ECDSA) + 哈希函数(如SHA-256)。

- 流程:

1

明文 → 哈希(SHA-256) → 私钥加密(RSA) → 数字签名

- 功能实现:

- 身份验证:通过私钥唯一性验证发送者身份。

- 不可否认性:第三方可验证签名(公钥解密),发送者无法否认签名行为。

- 完整性:哈希值校验确保消息未被篡改。

MAC(Message Authentication Code)

由于传递含消息摘要的信息过程中可以被攻击者截获,篡改明文消息再计算消息摘要进而无法确保完整性,因此需要消息身份验证代码(MAC)。

- 技术基础:对称密钥 + 特定算法(如CBC-MAC、CMAC、HMAC等)。

- 流程:

1

消息 + 共享密钥 → MAC算法 → 消息认证码(MAC)

- 功能实现:

- 完整性:验证消息在传输中未被篡改。

- 真实性:通过共享密钥验证发送者身份(但不提供不可否认性)。

HMAC(Hash-based Message Authentication Code)

- 技术基础:对称密钥 + 哈希函数(如SHA-256)。

- 流程:

1

消息 + 共享密钥 → HMAC算法 → 消息认证码(MAC)

- 功能实现:

- 完整性:验证消息在传输中未被篡改。

- 真实性:通过共享密钥验证发送者身份(但不提供不可否认性)。

功能对比

| 特性 | 数字签名 | HMAC | MAC |

|---|---|---|---|

| 密钥类型 | 非对称密钥(私钥签名,公钥验证) | 对称密钥(共享密钥生成和验证) | 对称密钥(共享密钥生成和验证) |

| 不可否认性 | ✔️(私钥唯一性,第三方可验证) | ❌(共享密钥可能被多方持有) | ❌(共享密钥可能被多方持有) |

| 完整性 | ✔️(通过哈希校验) | ✔️(通过MAC值校验) | ✔️(通过MAC值校验) |

| 性能 | 较低效(涉及大数运算) | 高效(仅需哈希运算) | 高效(取决于算法,如CBC-MAC或HMAC) |

| 适用场景 | 高安全性需求(如合同签署、证书) | 快速验证(如API请求、消息队列) | 通用完整性验证(如网络协议、加密通信) |

| 安全性 | 基于非对称加密(抗量子威胁需后量子算法) | 依赖哈希函数强度(如SHA-256抗碰撞) | 依赖算法设计(如CBC-MAC易受填充攻击) |

| 典型算法 | RSA、ECDSA、SM9 | HMAC-SHA256、HMAC-SHA512 | CBC-MAC、CMAC、GMAC |

公钥基础设施(PKI)

数字证书(Digital Certificates)

数字证书是经过可信第三方(CA)签发的公钥凭证,用于验证实体身份并确保通信安全。未经过CA签注的证书(自签名证书)通常仅限于内网使用。

数字证书遵循国际标准 X.509,其核心内容包括:

- 版本号:证书格式版本(如v3)。

- 序列号:CA分配的唯一标识符。

- 签名算法标识符:CA使用的签名算法(如RSA-SHA256)。

- 颁发者名称:CA的名称(如DigiCert)。

- 有效期:证书的有效起止时间。

- 主体名称:证书持有者的身份信息(如域名或组织名称)。

- 主体公钥:证书绑定的公钥。

- 扩展字段:自定义属性(如密钥用途、CRL分发点等)。

证书颁发机构(CA)与注册机构(RA)

- 证书颁发机构(CA)

- 核心职责:

- 验证申请者身份并颁发证书。

- 管理证书生命周期(签发、吊销、更新)。

- 维护证书吊销列表(CRL)或提供在线验证服务(OCSP)。

- 信任链:用户需信任CA的根证书(Root CA),其签发的中间证书(Intermediate CA)可进一步签发终端证书。

- 核心职责:

- 注册机构(RA)

- 作用:辅助CA完成身份验证,确保申请者资质真实。

- 流程:用户向RA提交身份证明 → RA审核 → CA签发证书。

- 自签名证书与内部CA

- 自签名证书:由组织自身签发,无需第三方CA,适用于测试环境或内网。

- 内部CA:大型组织可建立私有CA,为内部系统签发证书以节省成本,但需自行维护信任链。

证书生命周期管理

- 注册与签发

- 证书签名请求(CSR):

- 用户生成密钥对(公钥+私钥)。

- 提交CSR(含公钥和主体信息)至CA。

- 验证类型:

- 域名验证(DV):验证域名所有权(如通过DNS记录)。

- 组织验证(OV):验证组织合法性和运营状态。

- 扩展验证(EV):最严格,需提供法律文件和实地审核。

- 证书签名请求(CSR):

- 验证证书有效性

- 验证方式:

- CRL(证书吊销列表):定期下载CA发布的吊销证书列表。

- OCSP(在线证书状态协议):实时查询证书状态。

- 证书装订(OCSP Stapling):服务器主动获取OCSP响应并绑定证书发送给客户端,减少CA服务器负载。

- 验证方式:

- 证书吊销

- 触发条件:私钥泄露、证书信息变更、CA信任失效。

- 吊销机制:

- CA将证书序列号加入CRL并发布。

- OCSP服务器标记证书状态为“吊销”。

- 证书更新与归档

- 更新:证书到期前重新申请签发。

- 归档:长期存储过期证书以备审计(如法律合规需求)。

证书格式与存储

| 格式 | 特点 | 常见后缀 | 使用场景 |

|---|---|---|---|

| DER | 二进制格式,紧凑高效 | .der, .crt, .cer |

嵌入式设备、Java密钥库(JKS) |

| PEM | ASCII文本格式(Base64编码的DER) | .pem, .crt, .key |

Web服务器(Apache/Nginx)、OpenSSL工具 |

| PFX | PKCS#12标准,包含私钥和证书链 | .pfx, .p12 |

Windows系统、IIS服务器 |

| P7B | PKCS#7标准,仅含证书链,不含私钥 | .p7b |

证书链打包分发(如中间CA证书) |

混合密码系统

1 | 非对称加密(如RSA) → 安全交换对称密钥 → 对称加密(如AES) → 高效通信 |

- 典型应用: TLS协议(HTTPS).

- 增强机制:

- HMAC: 共享密钥+哈希实现消息认证.

- 数字信封: 加密对称密钥(非对称算法)+加密数据(对称算法).

密码学应用

便携设备

- 加密软件

- 可信平台模块(TPM)

安装在主板上的芯片,管理硬盘加密的密钥,防止移除硬盘在他处读取.

电子邮件

- 良好隐私(PGP)

- 利用信任网(web of trust)提供安全性,商业版使用RSA进行密钥交换、IDEA进行加解密、MD5生成消息摘要;免费版使用Diffie-Hellman进行密钥交换、CAST-128进行加解密、SHA-1生成消息摘要.

- 安全多用途互联网邮件扩展(S/MIME)

- 使用X.509证书进行密钥交换(RSA)、AES或3DES进行加解密、SHA-1或MD5生成消息摘要.

Web应用程序

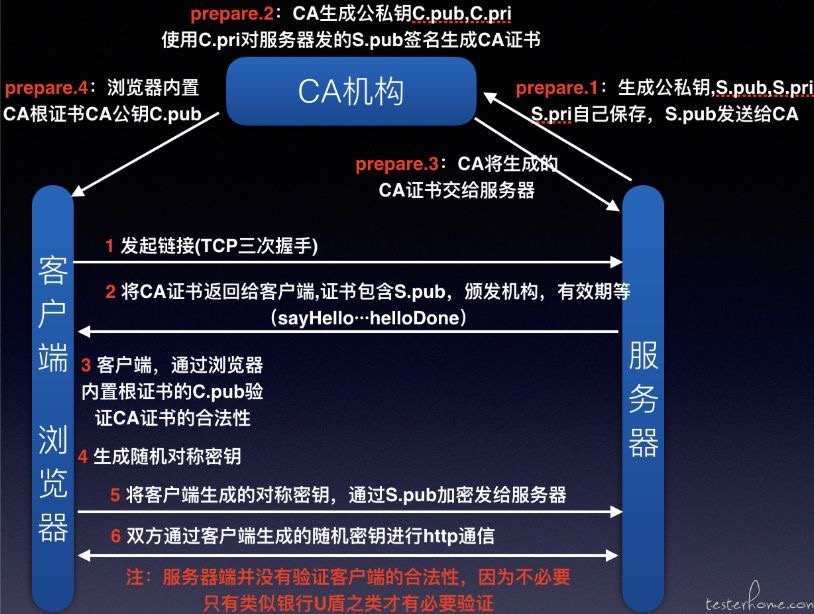

- 安全套接字层(SSL):HTTPS超文本传输协议通过443端口协商Web服务器和浏览器之间的加密通信会话,其过程如下:

- 浏览器访问网站获取服务器证书提取公钥

- 浏览器生成随机对称密钥(临时密钥),用户服务器公钥加密对称密钥发送给服务器

- 服务器使用私钥解密对称密钥(临时密钥),用于后续通信加密

- 传输层安全(TLS)

- 由于POODLE攻击,TLS代替SSL成为主流.

- 洋葱和暗网(Tor and Dark Web)

- Tor提供一种通过加密和一组中继节点在互联网上匿名路由流量的机制.它依赖于一种称为完美前向保密(perfect forward secrecy)的技术,在这种技术中,加密层防止中继链中的节点读取除接受和转发流量所需的特定信息以外的任何信息.通过使用完美的前向保密和一组三个或更多的中继节点,Tor既可以匿名浏览标准互联网,也可以在暗网上托管完全匿名的网站.

隐写术(Steganography)

通过加密技术把敏感消息嵌入另外一条消息的技术,常用于图片嵌入敏感消息用于传递给外部.隐写术的合法用途是数字水印(Watermarking),用于保护知识产权.

- Steganography

- Watermarking—>DRM(数字版权)

网络

- 电路加密:保护网络传输数据的有两种类型加密技术.

- 链路加密: 所有数据都是加密的,包括IP地址和路由信息,用于低层协议加密.

- 端到端加密: 数据头部信息不加密,用于高层协议加密.

- 互联网协议安全(IPSec):实现端到端加密,通过公钥加密算法提供安全性,但只能基于IP协议.

- 两个重要组件

- 身份验证头(AH)提供完整性和不可否认性;

- 封装安全载荷(ESP)提供数据内容的机密性和完整性.

- 两种模式

- 传输模型,只加密数据包载荷;

- 隧道模式,加密所有数据内容.

- 需要创建安全关联(SA)来建立IPSec会话,SA记录了会话的所有配置和状态信息.

- 两个重要组件

- 互联网安全关联和密钥管理协议(ISAKMP)

- 用于管理IPSec的SA的协议.

新兴技术

- 区块链(Blockchain)

- 区块链是一个分布式、不可改变的公共账本,即创建了一个没有人可以篡改或破坏的数据存储.可应用于加密货币、供应链跟踪、资产所有权管理等.

- 轻量级密码(Lightweight Cryptography)

- 加解密性能是一个问题,可通过专用加解密硬件实现轻量级密码,如银行使用的加密机.

- 同态加密(Homomorphic Encryption)

- 加密的数据保留了对该数据执行计算的能力,即不需要解密就能对数据进行计算.

密码学攻击

- 分析攻击(Analytic Attack)

- 一种数学运算,试图降低算法的复杂性,关注算法本身的逻辑.

- 实施攻击(Implementation Attack)

- 一种利用加密系统实施中的弱点进行攻击的类型,关注软件代码和编程方法.

- 统计攻击(Statistical Attack)

- 利用密码系统中的统计弱点,例如浮点错误和无法生成真正的随机数.

- 爆破攻击(Brute-Force Attack)

- 尝试密钥或密码的所有可能有效组合,可通过以下方法提高爆破效率:

- 彩虹表(Rainbow Tables)

- 该表存储可能是密码的哈希值,常用于爆破离线的哈希密码.可通过盐、胡椒和密钥延伸(key stretching)技术防范彩虹表.

- 专用硬件设备

- 专门为进行暴力攻击而设计的专用、可扩展的计算硬件.

- 故障注入(Fault Injection Attack)

- 攻击者试图通过引起某种类型的外部故障来破坏加密设备的完整性,如使用高压电、高温或低温破坏加密设备.

- 侧信道攻击(Side-Channel Attack)

- 该攻击通过记录系统活动特征,如CPU利用率、功耗或电磁辐射等变化来破解加密信息.

- 时间攻击/计时攻击(Timing Attack)

- 攻击者精确测量加密操作完成所需的时间,获取可能用于破坏其安全性的加密过程的信息.

- 频率分析和唯密文攻击(Frequency Analysis and the Ciphertext-Only Attack)

- 仅有消息密文尝试破解密文,常通过频率分析进行,如密文中常见英文字母多,则可能是换位密码,否则可能是替换密码.

- 已知明文攻击(Known Plaintext Attack)

- 拥有明文和密文猜测加密方法.

- 选定明文攻击(Chosen Plaintext Attack)

- 能够加密部分明文获得密文来尝试找出密钥.

- 选定密文攻击(Chosen Ciphertext Attack)

- 能够解密部分密文来尝试找出密钥.

- 中间相遇攻击(Meet in the Middle)

- 可破解使用两轮加密的加密算法,2DES不安全的原因.

- 中间人攻击(Man in the Middle)

- 也叫路径攻击(on-path attacks),截获双方通信流量,冒充通信双方对流量进行监听或篡改.

- 生日攻击(Birthday)

- 利用散列函数的碰撞来保持伪造的数字签名是有效性.

- 重放攻击(Replay)

- 用于攻击不包含临时保护的加密算法,截获用户认证信息重放来尝试建立通信会话.

错题集

RSA相对于DSA的优势是什么?

A. 提供数字签名和加密功能

B. 因为RSA使用对称密钥,所以RSA使用更少的资源和更快的加密

C. 是分组密码而不是流密码

D. 采用一次性密码本答案

A,RSA可用于数据加密、密钥交换和数字签名.DSA只能用于数字签名

以下关于数据加密用于保护数据的说法正确的是?

A. 验证数据的完整性和准确性

B. 需要仔细地管理密钥

C. 不需要太多的系统资源开销

D. 需要托管密钥答案

B,数据加密总是需要细致的密钥管理.如今,大多数算法都非常强大,以至于攻击密钥管理比发起暴力破解攻击要容易的多.哈希算法用于数据完整性,加密确实需要大量资源,并且密钥不必为加密而托管.

安全设计原则

对象和主体

一个终端访问一个web服务,此时会有两个小过程:

- 终端访问web服务,请求相关数据;(终端是主体(Subject)、web服务是对象(Object))

- web服务访问数据库,并将数据返回给终端.(web服务是主体、数据库是对象)

终端是没有权利直接访问数据库的,但是通过web服务可以获取到数据库数据,这就是信任传递(transitive trust),需要关注这类风险.

封闭和开放系统

- 封闭系统

- 标准是专有的,不易集成其他系统,但是相对安全.

- 开放系统

- 标准是公开的,易集成其他系统,但更容易遭受攻击.

- 开源系统

- 指代码公开,大家可以白嫖并不断改善系统,如开源项目社区,大家群策群力.

- 闭源系统

- 指代码隐藏,开发商可以卖钱获得商业价值,需要依靠开发商进行维护.

安全缺省/默认安全(Secure Defaults)

通常产品的默认配置都是不安全的,但这样方便产品的快速部署.现在许多产品也支持默认配置是安全的,但一些人会认为安全缺省是阻碍,因此需要平衡默认配置的可用性和安全性.

- 限制性默认(Restrictive Defaults): 强制以一种安全的配置运行,如Firewall强制性Deny ALL

故障安全(Fail Securely)

系统运行中会出现故障,系统或环境如何处理故障非常重要,最理想的结果是故障安全(Fail Securely),如编程中的异常处理.还有一些易混概念需要注意:

- 故障弱化(Fail-Soft)

- 指允许系统在组件发生故障后继续运行,如操作系统一个APP挂了,其他APP都正常运行.

- 故障安全(Fail-Secure)

- 故障安全系统优先考虑资产的物理安全,而不是任何其他因素,如有人物理入侵银行金库,则门禁需要自带关闭并锁定.

- 故障安全(Fail-Safe)

- 当系统故障能够影响物理世界时,则需要考虑人类生命安全的优先级,这种人类保护优先顺序被称为故障安全,如火灾时门禁自动打开.

- 故障开放(Fail-Open)

- 当系统故障需要保障可用性时称为故障开放,如防火墙的bypass功能.

- 故障关闭(Fail-Closed)

- 当系统故障需要保障机密性时称为故障关闭,如防火墙不再转发流量.

保持简单(Keep it simple)

也被称为KISS原则,鼓励避免环境、组织或产品设计过于复杂.系统越复杂,安全就越困难.还有许多其他具有类似或相关重点的概念,例如:

- 不要重复自己(DRY)

- 通过不在多个地方重复相同的代码来消除软件中的冗余.

- 计算简化(Computing Minimalism)

- 精心设计代码,以便尽可能少地使用必要的硬件和软件资源.

- 最小能力规则(Rule of Least Power)

- 使用适合所需解决方案的能力最小的编程语言.

- 越差越好(Worse Is Better)

- 软件功能越少,安全性越高.

- 你不需要他(YAGNI)

- 程序员不应该在实际需要之前添加功能和函数.

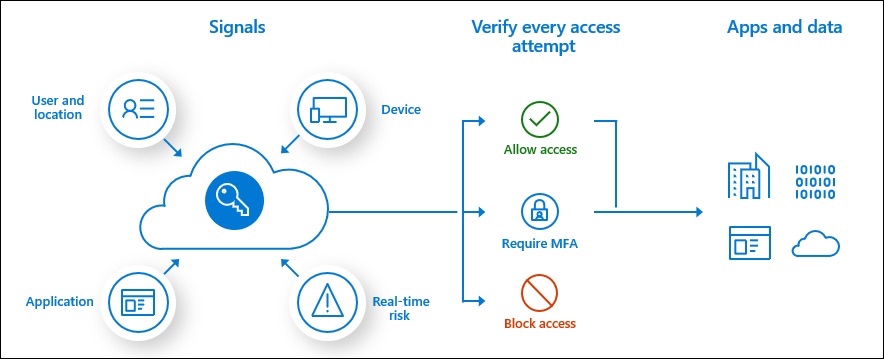

零信任(Zero Trust) vs 信任但验证

- 信任但验证指的是经过一次验证后就对其信任

- 零信任是直接不信任,如5分钟验证一次

通常认为内部网络是安全的,外部网络是不安全的,更多地关注边界安全.但新技术的发展(如云计算、物联网等),安全边界变得越来越模糊.因此,零信任概念被提出,组织内部的任何内容都不会自动受到信任,即绝不信任、始终验证.

零信任通过微隔离(microsegmentation)和加强最小特权原则来实现.微隔离是将内部网络划分为多个子区域.每个区域通过内部分段防火墙(ISFW)、子网或VLAN与其他区域分开.区域可以小到单个设备,例如高价值服务器,甚至客户端或端点设备.区域之间的任何和所有通信都经过过滤,可能需要进行身份验证,通常需要会话加密,并且可能受到允许列表和阻止列表控制.

零信任解决方案通常是非常大的,包括但不限于内部分段防火墙(ISFW)、多因素身份验证(MFA)、身份和访问管理(IAM) 以及 下一代终端安全.只有实现了持续验证和监视用户活动的方法,安全管理的零信任方法才能成功.

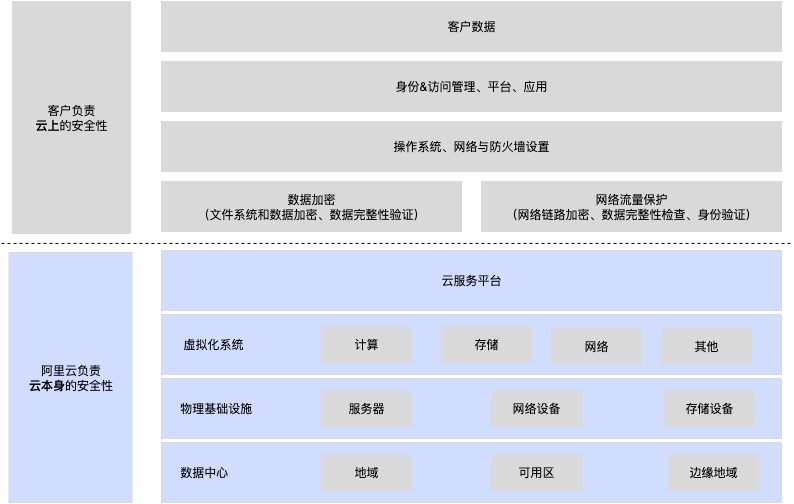

责任共担(Shared Responsibility)

责任共担(Shared Responsibility)是指服务提供商负责某些安全控制措施,而客户负责其他安全控制措施.

设计隐私(Privacy by Design,PbD)

在早期设计阶段将隐私保护集成到产品中,而不是试图在开发结束时将其附加到产品中的指导原则.PhD七项原则:

- 主动而非被动;预防而非补救(Proactive not reactive; preventive not remedia)

- 默认隐私(Privacy as the default)

- 隐私融入设计(Privacy embedded into design)

- 全功能–正和而非零和(Full functionality – positive-sum, not zero-sum)

- 端对端安全—全生命周期保护(End-to-end security – full lifecycle protection)

- 可见性和透明性(Visibility and transparency)

- 尊重用户隐私(Respect for user privacy)

安全访问服务边界(SASE)

- 软件定义广域网(SD_WAN)

- 防火墙既服务(FWaas)

- 云访问安全代理(CASB)

- 身份和访问管理(IAM)

- 零信任网络访问(ZTNA)

确保CIA的技术

- 限制(confinement)

- 约束进程的手段,进程只能访问分配给自己的内存空间(偏动词).

- 界限(bound)

- 限制访问的内存边界即是界限(偏名词).

- 隔离(isolation)

- 限制进程只能在某内存空间活动的状态称为隔离(一种状态).

- 访问控制

- 信任和保证

- 信任是安全机制、功能或能力的存在.保证是对满足安全需求的信心程度.

安全模型基本概念

描述对象安全属性的方法

- 安全令牌(Security Token)

- 与资源关联的独立对象,传递安全信息(如身份验证令牌).

- 示例: OAuth令牌用于API访问控制.

- 能力表(Capabilities List)

- 为每个受控对象维护安全属性(如文件权限列表).

- 示例: Linux文件系统的权限位(读/写/执行).

- 安全标签(Security Label)

- 分配给对象的不可更改安全属性(如分类级别).

- 示例: 军事机密文档的“绝密”标签.

状态机模型

- 核心: 系统状态转换始终处于安全状态,防止非法操作.

- 应用: 操作系统安全启动(如Windows Secure Boot).

信息流模型

- 目标: 控制信息流向,解决隐蔽通道问题(如进程间数据泄露).

- 示例: Bell-LaPadula模型(防信息从高流向低)与Biba模型(防信息从低流向高).

非干扰模型

- 原理: 保障在较高安全级别上发生的活动不会影响或干扰较低安全级别上发生的活动.

- 非干扰模型的关注点不在数据流上,而是主体对系统状态的了解

- 应用: 多级安全系统(如政府涉密网络).

组合理论

- 级联(Cascading): A输出是B输入(如流水线任务).

- 反馈(Feedback): A与B互为输入输出(如闭环控制系统).

- 连接(Hookup): A输出同时是B和C的输入(如分布式数据库同步).

Take-Grant模型

- 规则: 权限的获取、授予、创建、删除(如文件共享权限管理).

- 示例: 云存储服务中的权限分配逻辑.

访问控制矩阵

- 能力表(行): 关注主体权限(如用户对文件的访问权限).

- 访问控制列表(列): 关注客体权限(如文件对用户的访问限制).

- 示例: Windows NTFS权限管理.

Bell-LaPadula模型(BLP)

- 目标: 维护数据机密性(军事场景).

- 规则:

- 简单安全属性: 禁止向上读(低安全等级不可读高机密数据).

- *-安全属性: 禁止向下写(高安全等级不可写入低机密数据).

- 防止高安全等级的数据被泄露或污染到低安全等级环境

- 自由安全属性: 使用访问控制矩阵实现自主访问控制

Biba模型

- 目标: 维护数据完整性(商业场景).

- 规则:

- 简单完整性属性: 禁止向下读(低完整性主体不可读取高完整性数据).

- 高完整性主体不能读取低完整性客体(防止高可信主体被低可信数据“污染”)。

- 低完整性主体自然也无法读取高完整性客体(因为其权限更低)。

- *-完整性属性: 禁止向上写(低完整性数据不可修改高完整性数据).

- 低完整性主体不能向高完整性客体写入数据(防止低可信数据篡改高可信数据)。

- 调用属性

- 简单完整性属性: 禁止向下读(低完整性主体不可读取高完整性数据).

Clark-Wilson模型

Clark-Wilson模型的显著特点是关注良构事务和职责分离.

良构事务(Well-formed Transaction)是将数据从一个一致性状态变换到另一个一致性状态的一系列操作.

当系统使用Clark-Wilson模型时,会将数据分为两个子集,一个子集需要高级别的保护,称为CDI,另一个子集不需要高级别的保护,称为UDI.

- 架构: 三元组(主体/程序/客体),主体需通过约束接口访问数据.

- 核心概念:

- CDI(受约束数据项): 受保护的数据(如银行账户余额).

- UDI(无约束数据项): 不受保护的数据

- IVP(完整性验证过程): 定期校验数据完整性(如数据库一致性检查).

- TP(转换过程): 唯一允许修改CDI的过程(如转账交易).

UDI经过IVP转换成CDI,CDI不能被直接修改,必须经过TP才能修改.

| 模型 | 目标 | 核心规则 | 典型场景 |

|---|---|---|---|

| BLP模型 | 机密性 | 向下读,向上写(禁止向上读、向下写) | 军事、政府 |

| Biba模型 | 完整性 | 向上读,向下写(禁止向下读、向上写) | 商业、金融 |

| Clark-Wilson | 完整性 | 通过程序接口访问数据,职责分离 | 银行交易系统 |

Brewer and Nash模型

Brewer and Nash模型规定:当且仅当一个主体不能读取另一个数据集中的客体时,这个主体才能写入一个客体.

- 动态权限分配: 基于用户行为隔离冲突数据(如金融分析师不可同时访问竞争对手数据).

- 目标: 预防利益冲突

其他模型

- Goguen-Meseguer模型: 非干涉模型基础(形式化验证).

- Sutherland模型: 防止隐蔽通道(如进程间信号量滥用).

- Graham-Denning模型: 主体/客体安全创建与删除(如云资源生命周期管理). 共有八个规则:

- 安全地创建对象

- 安全地创建主体

- 安全地删除对象

- 安全地删除主体

- 安全地提供读取访问权限

- 安全地提供授予访问权限

- 安全地提供删除访问权限

- 安全地提供转移访问权限

- Harrison–Ruzzo–Ullman模型: Graham-Denning模型的扩展,着重于对象访问权的分配以及这些分配权利的弹性.用于处理主体的访问权和访问权的完整性

基于系统安全需求选择控制

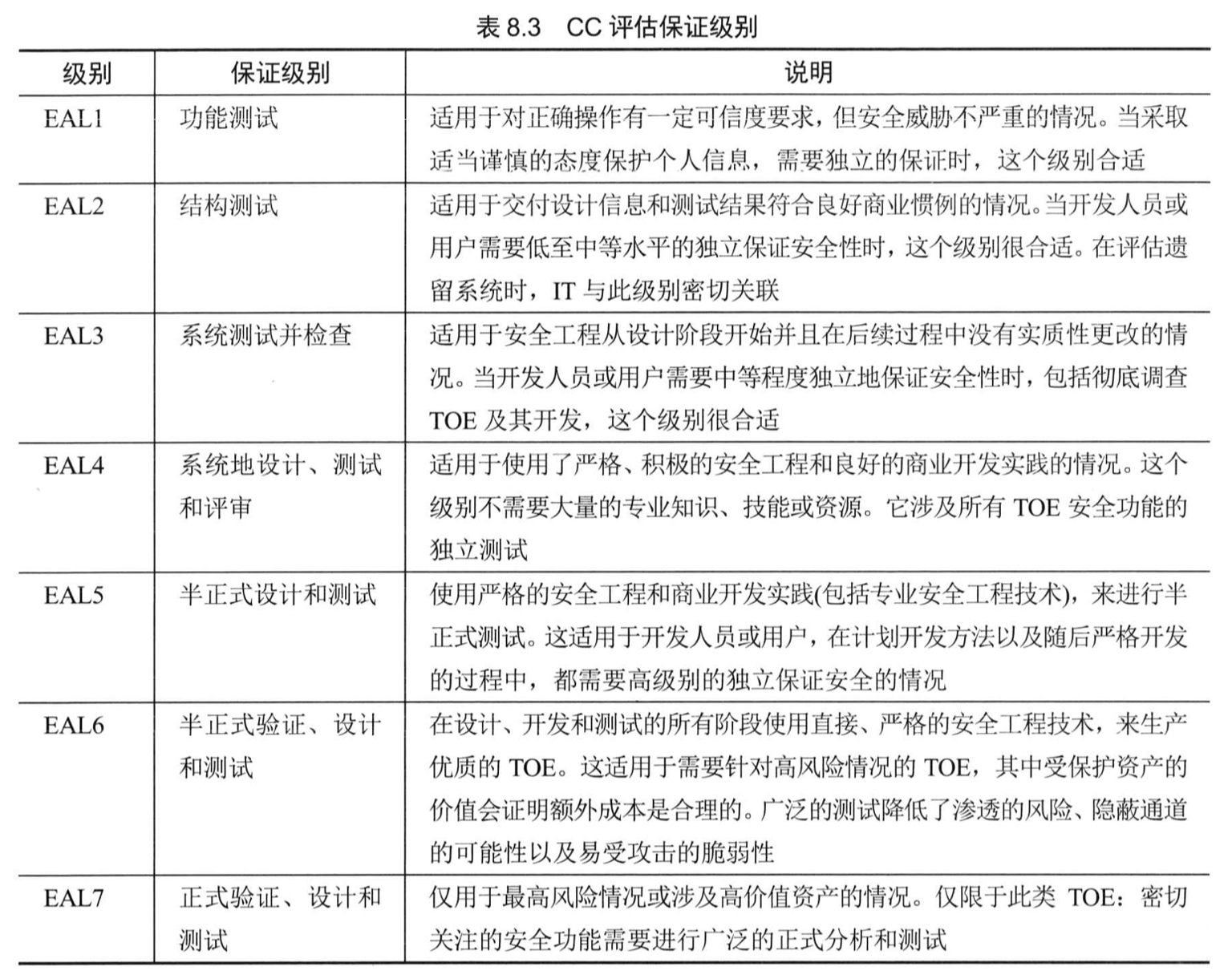

通用准则(Common Criteria, CC)

- 目标: 标准化IT产品安全评估,降低采购风险.

- 核心要素:

- 保护轮廓(PP): 客户定义的安全需求(如“金融级加密”).

- 安全目标(ST): 厂商声明的安全特性(如“支持AES-256”).

- 评估保证级别(EAL): 功能(功能测试)与保证(流程验证)的分级评估(EAL1-EAL7).

- 功能(functionality): 详细的功能要求,即功能测试项的描述.

- 保证(assurance): 详细的保证要求,涉及运营方面的描述.

授权运营(Authorization to Operate, ATO)

执行评估和分布ATO的实体,也被称为指定审批机构(DAA)、审批机构(AA)、安全控制评估员(SCA)和推荐官(RO)

- 流程:

- 风险评估与控制措施实施.

- 授权官(AO)决策:

- 授权运营(ATO): 系统的风险管理到可接受水平时.

- 通用控制授权(Common Control Authorization): 当从另一个供应商继承安全控制时,以及当与通用控制相关的风险处于可接受水平并且已经有来自同一AO的ATO时.

- 授权使用(Authorization to Use): 当第三方供应商(如云服务)提供的产品被认为具有可接受的风险水平时.

- 拒绝授权(Denial of Authorization): 风险不可接受时.

- 触发条件: 重大变更、安全事件、授权过期.

信息系统的安全能力

可信平台模块(TPM)

- 定义与核心功能

- 硬件特性:TPM是一种嵌入主板的专用安全芯片(或集成于CPU),提供硬件级别的加密和安全功能。

- 关键能力:

- 密钥生成与存储:生成并安全存储加密密钥(如RSA、ECC),防止密钥暴露。

- 完整性度量:通过平台配置寄存器(PCR)记录系统启动过程中的固件、操作系统组件哈希值,确保未被篡改(如防止Rootkit攻击)。

- 安全启动(Secure Boot):验证启动链的完整性,阻止恶意代码加载。

- 加密加速:支持对称/非对称加密、哈希运算(如SHA-256),提升性能。

- 应用场景:

- BitLocker磁盘加密:密钥由TPM保护,防止物理盗窃导致的数据泄露。

- Windows Hello:生物识别数据(如指纹)加密存储于TPM,避免密码明文风险。

- 设备身份认证:TPM内置唯一密钥,用于远程证明设备可信性(如云平台设备准入)。

- 实现案例

- Microsoft Pluton安全处理器:将TPM功能直接集成于CPU(如Surface设备),消除外部通信路径,减少攻击面。

硬件安全模块(HSM)

- 定义与核心功能

- 硬件特性:HSM是独立的硬件设备(如PCIe卡或外置设备),专注于高安全性、高性能的加密操作。

- 关键能力:

- 密钥全生命周期管理:生成、存储、销毁密钥,支持密钥备份与恢复(如金融行业加密交易)。

- 高性能加密:处理大规模加密任务(如SSL/TLS加解密、区块链签名),减轻主CPU负载。

- 抗物理攻击:内置传感器检测物理入侵(如开箱自毁),防御侧信道攻击(SPA/DPA)。

- 合规性支持:符合FIPS 140-2 Level 3/4、Common Criteria EAL4+等标准。

可信计算基(TCB)

- 定义与组成

- 核心概念:TCB是系统中所有负责执行安全策略的组件集合,包括硬件(如TPM、HSM)、固件(BIOS/UEFI)、软件(操作系统内核、安全模块)。

- 关键组件:

- 安全边界(Security Perimeter):隔离TCB与非可信部分,通过可信路径(如加密通道)通信。

- 参考监视器(Reference Monitor):强制执行访问控制策略(如Linux SELinux)。

- 安全内核(Security Kernel):最小可信代码集(如Windows NTOSKRNL.EXE),实现访问控制逻辑。

TPM、HSM与TCB的关系

| 维度 | TPM | HSM | TCB |

|---|---|---|---|

| 定位 | 设备级硬件安全模块 | 企业级加密加速器 | 系统级安全策略执行框架 |

| 密钥管理 | 本地存储、绑定设备 | 集中式管理、跨平台 | 依赖TPM/HSM实现密钥保护 |

| 性能 | 低至中等(适合终端设备) | 高性能(适合数据中心) | 依赖底层硬件(如TPM/HSM) |

| 典型攻击面 | 物理攻击(如冷启动攻击) | 侧信道攻击 | 逻辑漏洞(如权限绕过) |

错题集

哪个威胁建模框架提供了网络威胁行为方遵循的详细程序?

A. 攻击树

B. STRIDE

C. MITRE ATT&CK框架

D. 网络杀伤链答案

C,MITRE ATT&CK框架将网络威胁行为方的策略映射到相应的技术以及特定威胁行为方在网络攻击期间使用的详细程序

在总加密系统中,数据在哪里加密?

A. 在磁盘驱动器上

B. 在内存中

C. 在总线上

D. 以上都是答案

D,在包含总线加密的系统中,数据仅在加密处理器上解密.这意味着数据是在系统的其他地方加密的。

以下关于更改自加密驱动器口令的说法正确的是?

A. 需要对存储的数据重新加密

B. 新口令用现有的密钥加密

C. 对加密数据没有影响

D. 会生成一个新密钥答案

C,更改自加密驱动器上的口令时,会保留现有的密钥,但会使用新口令加密.这意味着磁盘上的加密数据保持不变。

关于处理器安全扩展,哪些是正确的?

A. 处理器安全扩展是第三方在售后市场添加的。

B. 应禁用处理器安全扩展才能建立可信的执行环境。

C. 处理器安全扩展使研发人员能加密与进程相关的内存。

D. 加密通常不是处理器安全扩展的特征之一。答案

C,处理器安全扩展是在CPU中提供安全功能的指令,用于支持受信任的执行环境.例如:处理器安全扩展使得研发人员将内存中的特殊区域指定为特定进程的加密和私有区域。

安全漏洞、威胁和对策

硬件及固件

处理器

中央处理单元(Central Processing Unit,CPU)通常被称作处理器(Processor)或微处理器(Microprocessor),是计算机的神经中枢.

- 执行类型

- 多任务(Multitasking): 单核CPU条件下,不是真正的多任务处理,依靠操作系统模拟实现.

- 多核(Multicore): 多核CPU同时处理多个事务.

- 多重处理(Multiprocessing): 多个CPU条件下,利用多个CPU完成多任务处理.

- 多程序(Multiprogramming): 类似多任务处理,过时的技术,区别在于多程序用于大型机使用,而多任务用于个人电脑使用;多程序需要专门的软件才能实现,多任务由操作系统直接实现.

- 多线程(Multithreading): 多线程允许在单一进程中执行多个并发任务.多任务处理多个任务时占用多个进程;与多任务处理不同,多线程允许多个任务在单一进程中运行.

- 保护机制:

- 保护环

- 环0具有最高的特权级别,基本上可以访问任何资源,运行内核;

- 环1运行操作系统除内核外的其他部分;

- 环2运行I/O驱动程序和系统应用程序;

- 环3运行应用程序

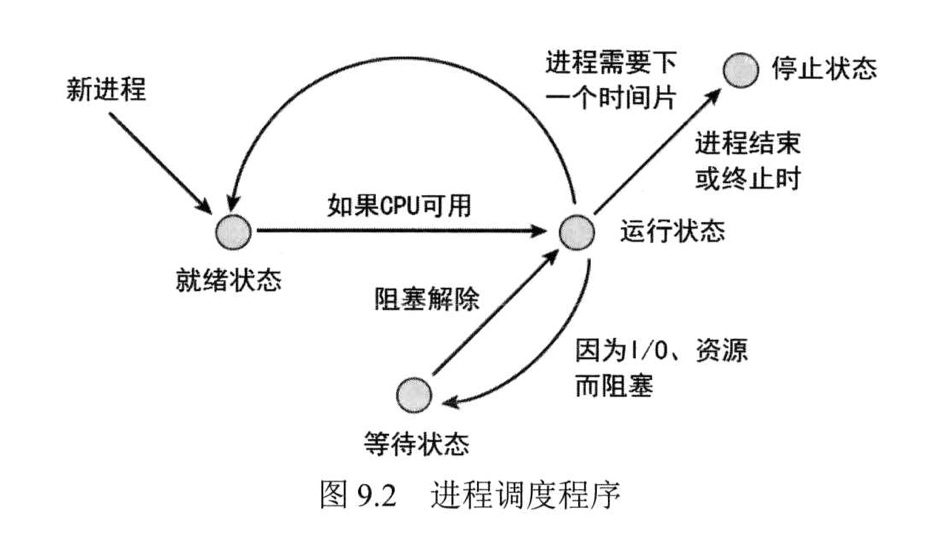

- 进程状态

- 就绪状态(ready)

- 等待状态(waiting)

- 运行状态(running)

- 管理程序状态

- 停止状态(stopped)

- 保护环

注意运行状态的两个特殊状态,一般运行状态叫问题状态(problem)(用户模式,权限低),当需要执行特权时成为监管状态(supervisory)(监管模式,权限高).

操作模式:

- 用户模式: 运行在环3.

- 特权模式: 运行在环0-2,也叫监管模式或内核模式.

存储器

系统的第二个主要硬件组件是存储器,也叫内存,是用来保存计算机随时需要调用的信息的存储库.

- 只读存储器(ROM):ROM是可以读取但不能更改的内存(不允许写入),但这就对后期维护就不友好了,因此有了以下几种子类型的ROM.

- 可编程只读存储器(PROM): 可允许出厂后再烧入内容.

- 可擦除只读存储器(EPROM): 其中用光擦的叫UVEPROM,用电擦的叫EEPROM.

- 电子可擦除可编程只读存储器(Electronically Erasable PROM,EEPROM): 是UVEPROM更灵活、更友好的替代方案,他用传递到芯片引脚的电压来强制擦除芯片上的内容

- 闪存(Flash Memory): 高级版EEPROM,可按块或页进行擦除,用于存储卡、U盘等.

- 随机存取存储器(RAM):是可读写存储器,但属于易失性存储介质,断电后数据消失.

- 实际存储器(Real Memory),也叫主内存,也就是日常说的内存.

- 高速缓存RAM(Cache RAM),也就是内存与存储设备的缓冲地带,提前读取数据到缓存中,提高处理速度.

- 寄存器(registers):CPU的板载存储器,为算数逻辑单元(ALU)在执行指令时提供可以直接访问的存储位置.

- 内存寻址(Memory Addressing): 使用内存资源时,CPU必须具有一些引用内存中各个位置的方法.

- 寄存器寻址: CPU直接用就行,毕竟离得最近;

- 立即寻址: 将数据作为指令的一部分提供给CPU;

- 直接寻址: 要访问的内存的实际地址会提供给CPU;

- 间接寻址: 要访问的内存的实际地址会通过另一个内存地址(间接地址)提供给CPU;

- 基址+偏移量寻址: 使用存储在CPU的某个寄存器中的数值作为开始计算的基地址.

- 二级存储(Secondary memory)

- 通常指磁性、光学或基于闪存的介质,或其他存储设备,里面存储的是不能直接供CPU使用的数据.

- 虚拟内存(Virtual memory)是一种特殊类型的辅助内存,由操作系统管理,可使其像真实内存一样.

- 数据存储设备

- 主存储设备(内存)与辅助存储设备(硬盘)

- 易失性存储设备(内存)与非易失性存储设备(硬盘)

- 随机存取(大多数都是)与顺序存取(典型的是磁带)

- 存储方面的安全问题

- 总体上还是数据安全的问题,主要是数据在三种状态(静态、传输和使用)下的保护,静态(对称加密)和传输(TLS)都使用加密来防范,使用中的数据无法加密,被攻击的风险也低,因为断电就数据就没了,但需要注意一种攻击方法,冻结内存芯片以延迟驻留数据的衰减然后再尝试读取.

- 数据残留问题,其中因SSD耗损均衡机制或坏块的存在,可能会导致净化过程不能完全擦除SSD上的数据.耗损均衡(wear leveling)指的是为了保障每个存储块的写入/擦除次数一致,避免对某一部分区块的过度地重复进行擦除操作而报废,从而有效延长了固态硬盘的写入寿命.

- 辅助存储设备易被物理盗取,需要加强物理安全的保护.

输入/输出设备

- 显示器: Van Eck攻击(远程读取屏幕辐射)、肩窥(shoulder surfing),用眼睛或摄像机看到你屏幕上的内容.

- 打印机: 纸质数据窃取、本地存储泄露.

- 键鼠: 易受TEMPEST技术监听,泄露击键操作.

- 调制解调器: 过时设备赶紧弃用,避免成为风险点.

- 固件攻击: phlashing(恶意BIOS刷写)、IoT设备固件漏洞(如Mirai僵尸网络).

- 基本输入/输出系统(BIOS)

- 统一可扩展固件接口(UEFI)

- 闪烁(Flashing)

- 安全证明(Boot Attestaionn)

- 测量启动(Measured Boot)

- 放射安全(Emanation Security):许多电子类设备发出的电信号或辐射可被截获,其中可能包含机密信息.用于防止放射攻击的对策和防护措施类型称为TEMPEST.TEMPEST也可用于进行攻击,远程读取设备产生的电子辐射,此攻击被称为Van Eck phreaking,防范机制如下:

- 法拉第笼(Faraday Cage): 被动机制,设计一个金属罩子防止信号的传播.

- 白噪声(White Noise): 主动机制,主动发送干扰信号防止远程读取.

- 控制区(Control Zone): 划定区域实施法拉第笼或白噪声.

客户端与服务器系统安全

客户端安全

- 移动代码

- 历史风险:Java Applet、ActiveX 控件因权限过高易被利用,已淘汰。

- 现代风险:JavaScript 引发的 XSS、CSRF 漏洞。

- 防范措施:

- 浏览器更新(如 Chrome 的自动更新机制)。

- 服务器侧安全组件(ADsafe、SES、Caja)。

- 内容安全策略(CSP)限制同源脚本执行(如

Content-Security-Policy: script-src 'self')。

- 本地缓存安全

- ARP 缓存中毒:中间人攻击(MITM),通过伪造 ARP 响应篡改 IP/MAC 映射。

- 防范:静态 ARP 条目、ARP 监测工具(如 Arpwatch)。

- DNS 缓存中毒:重定向攻击(如 Kaminsky 攻击),伪造 DNS 响应。

- 防范:DNSSEC 加密验证、随机化事务 ID(如 BIND 的

use-ixfr)。

- 防范:DNSSEC 加密验证、随机化事务 ID(如 BIND 的

- Internet 文件缓存:恶意文件注入(如浏览器缓存劫持)。

- 防范:设置

Cache-Control: no-cache、清除临时文件(如浏览器隐私模式)。

- 防范:设置

- ARP 缓存中毒:中间人攻击(MITM),通过伪造 ARP 响应篡改 IP/MAC 映射。

服务器安全

- 大规模并行系统

- 架构对比:

类型 特点 应用场景 SMP(对称多处理) 多核共享资源,统一 OS 管理 个人电脑、小型服务器 AMP(非对称多处理) 独立处理器与内存,分布式任务 工业控制、嵌入式系统 MMP(大规模并行处理) 多 AMP 联合,处理复杂任务 科研计算(如气候模拟)

- 架构对比:

- 网格计算 vs 对等网络(P2P):

- 网格计算:中央调度,但是中央调度会出现单点故障.

- P2P:去中心化(如 BitTorrent)。

- 高性能计算(HPC)

- 安全风险:

- 资源争用导致拒绝服务(DoS)。

- 数据泄露(如超级计算机的敏感科研数据)。

- 防护措施:

- 网络隔离(VLAN 划分)、访问控制(RBAC)、加密存储(AES-256)。

- 安全风险:

- 实时操作系统(RTOS)

- 分布式系统

数据主权(Data Sovereignty)的概念是:信息一旦被转换成二进制形式并以数字文件的形式存储,他就要受存储设备所在国家/地区法律的约束.随着云计算和其他DCE的使用日益增加,如果你所在的行业规定把数据主权保留在原产国,或者如果存储数据的国家/地区制订了与你所在的数据原产国截然不同的法律,数据主权就会成为一个必须认真考虑的重要问题.数据主权会对数据的隐私、保密性和可访问性产生影响

- 分布式带来的好处就是可用性.

- DCE

- 分布式系统是什么?

- 安全问题:通信数据安全问题

- 微服务

- SOA 面向服务体系结构

- Microservices API 主要是面向Web服务.

- 优势:模块化、弹性扩展(如 Netflix 的微服务架构)

- 安全挑战:API 接口暴露、服务间通信加密(如 gRPC + TLS)。

嵌入式系统安全

- 静态系统

- 示例:ATM 机、工业控制器。

- 安全挑战:固件更新困难(如医疗设备需 FDA 认证)。

- 网络物理系统

- 风险点:

- 默认凭证(如 Mirai 僵尸网络利用 Telnet 默认密码)。

- 固件漏洞(如路由器 UPnP 协议漏洞)。

- 防护措施:

- 强制修改默认密码、定期固件更新(OTA)、禁用不必要的服务(如关闭 Telnet 启用 SSH)。

- 风险点:

- 物联网(IoT)

- 攻击案例:

- 摄像头被劫持组成僵尸网络(如 2016 年 DDoS 攻击 Dyn)。

- 医疗设备远程操控(如胰岛素泵漏洞)。

- 安全策略:

- 网络隔离(三哑路由器:物理隔离 + VLAN + 防火墙规则)。

- 设备认证(如 X.509 证书)、数据加密(TLS 1.3)。

- 攻击案例:

- 工业控制系统(ICS)

- 工控三兄弟:PLC/DCS/SCADA

- 典型攻击:Stuxnet 病毒破坏伊朗离心机。

- 防护措施:

- 网络物理隔离(如 DMZ 部署)、协议白名单(如 Modbus TCP 过滤)、日志审计(如 Splunk 分析 SCADA 日志)。

虚拟化安全

- 虚拟化管理程序(Hypervisor)安全

- 类型对比:

类型 架构 应用场景 Type 1 本机或裸机(直接运行于硬件(如 VMware ESXi)) 企业数据中心 Type 2 托管(依赖宿主 OS(如 VirtualBox)) 个人开发测试 - 风险:

- VM 逃逸:利用内核漏洞突破虚拟机隔离(如 Xen 的 CVE-2015-7835)。

- 影子 IT:未授权虚拟机导致资源失控(如 AWS 未管理 EC2 实例)。

- 技术支持

- 快速启动

- 弹性和可扩展性

- 快照恢复

- 隔离测试

- 遗留支持

- 类型对比:

- 虚拟软件(Virtual Software)

- 代表:容器化(Containerization),可移植性强

- 安全挑战:

- 容器逃逸(如 Docker 的

--privileged模式漏洞)。 - 共享操作系统内核风险(如 Linux 内核漏洞影响所有容器)。

- 容器逃逸(如 Docker 的

- 防护措施:

- 使用安全工具(如 Aqua Security)、最小化镜像(Alpine Linux)、内核加固(SELinux/AppArmor)。

- 安全挑战:

- 代表:容器化(Containerization),可移植性强

- 虚拟化网络(Virtualized Networking) SDN

- 软件定义一切(SDx)

- 虚拟桌面基础设施(VDI)

- 虚拟移动基础设施(VMI)

- 瘦客户机(Thin Client)

- 软件定义可见性(SDV)监控网络流量

- 软件定义数据中心(SDDC)

- 虚拟化安全管理

- 保障主机的稳定性

- 加强Hypervisor的保护

- 保持各层级OS和软件的更新

- 定期备份虚拟资产

- 定期对虚拟化环境进行安全测试

- 关注虚拟化的特定风险

- VM蔓延/虚拟影子IT 指的是虚拟化环境

- 服务器蔓延/影子IT 指的是传统环境

- VM逃逸

- 虚拟化相关技术

- 容器化(Containerization)

- 无服务器架构(Serverless Architecture)又称功能即服务(FaaS)

- 基础设施即代码(Infrastructure as code,IaC): 硬件/软件配置

- 边缘计算(Edge Computing)

- 雾计算(Fog Computing)

- 不可变架构(Immutable Architecture)

移动设备安全与部署策略

移动设备安全特性

- 设备管理框架

- MDM(移动设备管理):

- 功能:设备注册、配置管理、远程擦除、资产管理。

- 示例:Apple MDM 通过 APNs 安全通信,支持 BYOD 的数据分离(iOS 13+)。

- EMM(企业移动管理):

- 增强功能:细粒度数据控制(如加密企业数据而非整个设备)。

- UEM(统一终端管理):

- 整合范围:覆盖移动设备、PC、IoT、ICS 等。

- 优势:集中式仪表板、自动化补丁管理(如 Microsoft Intune)。

- MDM(移动设备管理):

- 设备身份验证

- 全设备加密(FDE)

- 通信保护:VoIP 加密(如 Signal 协议)、WPA3 Wi-Fi 安全。

- 远程擦除

- 屏幕锁

- 设备锁定

- GPS和定位服务.

- 内容管理: MCM(移动内容管理)绑定 MDM,限制企业数据外泄(如 Dropbox Business)。

- 应用控制: 白名单策略(如 Apple VPP 企业应用商店)、禁止第三方应用商店(Android 未知来源禁用)。

- 推送通知

- 第三方应用商店

- 存储分割

- 资产分割

- 资产跟踪

- 可移动存储

- 停用未使用的功能

- 越狱

- 侧向加载

- 自定义固件

- 运营商解锁

- 固件OTA更新

- 凭据管理

- 短信 基于短信的身份验证机制不被认为是一种安全的身份验证

移动设备部署策略

- 策略对比

策略 所有权 安全性 用户隐私风险 自带设备(BYOD) 员工 低 高(采集个人数据) 公司所有、个人使用(COPE) 公司 中 中(混合使用) 自选设备(CYOD) 员工/公司 高 低(预批准设备) 组织自有移动战略(COMS) 公司 极高 无(仅限业务) - 实施关注点

- 数据所有权:明确企业与个人数据界限(如 iOS 用户注册分离企业数据)。

- 取证与合规:支持远程日志收集(如 MobileIron Forensics)。

- 法律问题:遵守 GDPR(数据最小化原则)、HIPAA(医疗数据加密)。

安全保护机制与架构缺陷

基本安全保护机制

- 隔离技术

- 进程隔离:

- 操作系统级:内存空间独立(如 Linux Namespaces)。

- 硬件级:ARM TrustZone(隔离安全内核与普通世界)。

- 虚拟化隔离:

- Hypervisor 类型 1(VMware ESXi)与类型 2(VirtualBox)的隔离强度差异。

- 硬件分割

- 进程隔离:

- 信任根(Rot)

- 信任锚点: 系统上值得信赖的组件

- 策略与协议

- 系统安全策略:

- 生命周期管理:NIST SP 800-160(系统安全工程指南)。

- 访问控制:

- RBAC(基于角色)与 ABAC(基于属性)在移动设备中的应用(如 Android 权限模型)。

- 系统安全策略:

常见安全架构缺陷

- 隐蔽通道攻击

- 时间型隐蔽通道:

- 示例:通过 CPU 资源占用波动传递信息(如缓存时序攻击)。

- 存储型隐蔽通道:

- 示例:利用共享内存区域传输数据(如 Android 共享缓存)。

- 时间型隐蔽通道:

- 设计与实现漏洞

- Rootkits:

- 移动端案例:Android 的 Triout 隐藏恶意模块(需 Root 权限)。

- 增量攻击:

- 数据欺骗(Data Diddling):逐步篡改金融交易金额(如腊肠攻击)。

- Rootkits:

错题集

在为机构做安全设计时必须认识到,不仅要在机构目标与安全目标之间取得平衡,而且要强调安全的共担责任。以下哪些项属于共担责任的元素?(选出所有适用答案。)

A.机构的所有人员都担负着一定的安全责任。

B.永远都要重视有形和无形资产面临的威胁。

C.机构有责任为利益相关人做出良好安全决策,以维系机构的持续发展。

D.当与第三方(尤其是云提供商)合作时,每个实体都要了解自己在执行业务操作和维护安全方面所应承担的那部分共担责任。

E.必须有多层级的安全保护来防止对手访问内部敏感资源。

F.当发现新漏洞和新威胁时,我们应该负责地把情况披露给相关供应商或信息共享中心,即便这不是我们的职责。答案

ACDF,选项ACDF,的表述都是共担责任的有效元素和应该考虑的因素。其他选项不正确。我们始终要把有形和无形资产面临的威胁视为风险管理和业务影响分析(BLA)的要旨。为了防止对手访问内部敏感资源,必须部署多层级安全机制,这被称为深度防御,是一个普遍适用的安全原则.

你的机构正在考虑部署一个可公开获得的屏保程序,以空出系统资源来处理公司敏感数据。如果采用消耗互联网上计算机可用资源的网格计算解决方案,会有什么常见的安全风险?

A. 损失公司隐私

B. 通信延迟

C. 重复工作

D. 容量波动

答案

A,在许多网格计算执行方案中,网格成员可以访问分布式工作区或分区的内容.这种互联网上的网格计算通常不是敏感操作的最佳平台.网格计算能够处理和补偿通信延迟、重复工作和容量波动.

你的公司正在评估多家云提供商,以确定哪一家最适合托管你的定制服务并以此作为定制应用解决方案。你需要从许多方面对安全控制进行评估,但主要问题包括:能够在段时间内处理大量数据,控制哪些应用可访问哪些资产,以及能够禁止虚拟机蔓延或重复操作.以下哪一项与这一挑选过程无关?

A. 某些实体(通常是用户,但也可以是应用程序和设备)的集合,这些实体可能被授予或不被授予执行特定任务的访问权或访问某些资源或资产的权限。

B. 可充当用于访问云资产和云服务的虚拟端点的虚拟桌面基础设施(VDI)或虚拟移动基础设施(VMI)示例

C. 云进程在必要时可以使用或消耗更多资源(如计算、内存、存储器或网络)的能力.

D. 一种能够监控并区分同一虚拟机、服务、应用或资源商诸多实例的管理或安全机制.

答案

B,选项B提到作为访问云资产和云服务的虚拟端点的虚拟桌面基础设施(VDI)或虚拟移动基础设施(VMI)实例,但是这一概念与本题的场景没有特别的关系,也不是这一场景的要求.其余选项与场景中的选择进程相关.它们全都是与计算安全相关的概念.

选项A(安全组)是实体的集合,通常是用户,但也可以是应用程序和设备,它们可能被授予或被拒绝授予执行特定任务或访问某些资源或资产的权限.选项A支持控制哪些应用可以访问哪些资产的要求.

选项C涉及动态资源分配(即弹性),是云进程在需要时使用或消耗更多资源(如计算、内存、存储或网络)的能力.选项C支持在短时间内处理大量数据的要求.

选项D是一种管理或安全机制,它能监控和区分同一虚拟机、服务、应用或资源的多个实例.选项D支持禁止虚拟机蔓延或重复操作的要求.

为了降低成本,你的老板想让大楼的暖通空调系统和照明控制实现自动化.他指示你使用商业现货物联网设备以确保低成本运行.当你把物联网设备用于专用环境时,应该采取什么最佳措施来降低风险?

A. 使用公共IP地址

B. 设备不用时切断电源

C. 保持设备即时更新

D. 阻止物联网设备访问互联网

答案

C,减少这些选项带来的物联网风险的最佳方法是保持设备即时更新.使用公共IP地址时会把物联网设备暴露在来自互联网的攻击之下.

切断设备电源并不是有用的防御措施,物联网的好处在于他们始终在运行之中,随时可供调用,或者在被触发时或按预先的安排采取行动.阻断对互联网的访问会阻止物联网设备本身获得更新,会阻止通过移动设备应用程序对它们的控制,同时会阻断它们与任何相关云服务的通信.

审计员对公司的操作虚拟化进行审查后确定,支持虚拟机的硬件资源几乎已完全耗尽.审计员要求公司提供虚拟机系统的计划和布局,但被告知不存在这种计划.这表明公司出现了什么问题?

A. 使用了服务终止(EOSL)的系统

B. 虚拟机蔓延

C. 弱密码

D. 虚拟机逃逸

答案

B,这种情况的问题是虚拟机蔓延.组织如果没有对自己的IT/IS需求做好计划便在生产需要时部署新的系统、软件和虚拟机,就会发生蔓延.这往往会导致设备得不到足够的动力,然后又会因为软件和虚拟机的低效执行而负担过重.这种情况与服务器终止(EOSL)系统没有特别的关系,但是EOSL系统会加剧蔓延问题.这种情况与弱密码无关,也没有虚拟机逃逸问题的任何证据.

公司服务器当前只托管7台虚拟机,但运行已接近最大资源容量.由于公司的IT/IS预算已经用过,管理层指示你以不买新硬件为前提将6个新应用程序部署到其他虚拟机上.怎样才能做到这一点?

A. 数据主权

B. 基础设施即代码

C. 容器化

D. 无服务器架构

答案

C,容器化基于在虚拟机中消除操作系统重复元素的概念.每个应用程序都被放进一个容器,容器中只包含支持被封闭应用程序所需的实际资源,而操作系统中那些公用或共享的元素则被归入管理程序.

容器化解决方案可用来把系统作为一个整体重新部署.

7个虚拟机中原来的所有应用程序以及6个新应用程序都可以放进容器.最终13个应用程序都能在不需要新硬件的情况下正常运行.

数据主权的概念是,信息一旦被转换成二进制形式并以数字文件形式存储,它就要受存储设备所在国家/地区的法律约束.

基础设施即代码(IaC)体现了认知和处理硬件管理的方式的一种改变.以往把硬件配置看做一种手动的、直接操作的、一对一的管理麻烦,而如今,硬件配置被视为另一组元素的集合,要像在DevSecOps(安全、开发和运维)

模式下管理软件和代码那样对它们实施管理.

无服务器架构是一种云计算概念,其中代码由客户管理,平台(即支持性硬件和软件)或服务器由云服务提供商(CSP)管理.这不是本题场景的适用解决方案;管理层既然不想添置硬件,他们或许也不会批准每月花钱向CSP订阅.

你被安排完成设计和落实一项新安全策略的任务,以应对新近安装的嵌入式系统带来的新威胁.什么是标准PC机中不常见的嵌入式系统安全风险?

A. 软件缺陷

B. 互联网访问

C. 物理世界的机制控制

D. 功耗

答案

C,由于嵌入式系统往往控制着物理世界中的某个机制,一个安全漏洞可能会对人和财产(又叫信息物理融合)造成损害.这通常不是真正意义上的标准PC机.功耗、互联网访问和软件缺陷是嵌入式系统和标准PC机面临的安全风险.

你正在开发一款可以快速处理数据的新产品,以便以最小时延触发现实世界的调整.目前的计划是将代码嵌入ROM芯片,以优化任务关键性操作.哪种解决方案最适合这一场景?

A. 容器化应用程序

B. 一款Arduino产品

C. DCS

D. RTOS

答案

D,本题场景描述的是一种要求有实时操作系统(RTOS)解决方案的产品,因为它提到需要最小化时延和延迟、把代码存储在ROM中和优化任务的关键性操作.

容器化应用程序不适用于这种情况,由于虚拟化基础设施的原因,容器化应用可能无法进行近实时操作,而且容器化应用程序通常是以文件的形式保存在主机里面而非ROM芯片上的.

Arduino是一种微控制器,但通常不够强健,不足以充当近实时机制;它把代码存储在闪存芯片上,具有有限的基于C++的指令集,不适用于任务关键性操作.

分布式控制系统(DCS)可用来管理小规模工业流程,但是它没有被设计成近实时解决方案.DCS不存储在ROM中,但它们可以用于管理任务关键性操作.

你正在努力改进本公司的移动设备政策.由于最近发生了多起令人尴尬的破坏事件,公司希望通过技术手段以及用户行为和活动来提高安全性.降低移动设备(如笔记本电脑)数据丢失风险的最有效方法是什么?

A. 定义强登录口令

B. 把移动设备上存储的数据减少到最低限度

C. 使用电缆锁

D. 加密硬盘驱动器

答案

B,笔记本电脑丢失或被盗的风险不在于系统本身丢失,而在于数据的丢失,在于系统上数据的价值——无论这些数据是业务相关的还是个人的。因此,在系统上最低限度地保留敏感数据是降低风险的唯一办法。

硬盘加密、电缆锁和强口令虽然都不失为好主意,但都属于预防性工具,而不是降低风险的手段。它们不会阻止蓄意和恶意数据泄露的发生;它们只是鼓励正直的人保持正直。

通过使用冷启动攻击或利用加密服务的缺陷或配置错误,可以绕过硬盘驱动器加密。

电缆锁可以从机箱中拆下或拔出。

强口令防止不了设备失窃,口令破解和/或凭证填充可以打破这种保护。如果无法破解口令,也可以把驱动器从计算机中取出,将其连接到另一个系统上,进而直接访问文件——即便本机的操作系统正在运行。

首席信息安全官(CISO)要求你就公司的移动设备安全战略提出更新方案.公司的主要问题是个人信息与业务数据混杂在一起,以及指派设备安全、管理、更新和维修责任的流程过于复杂.以下哪一项是解决这些问题的最佳选项?

A. 自带设备(BYOD)

B. 公司拥有,个人使用(COPE)

C. 自选设备(CYOD)

D. 公司拥有

答案

D,就本题涉及的场景而言,最佳选项是公司拥有。公司拥有移动设备安全战略是指由公司来购买能够支持安全策略合规的移动设备。这些设备只可用于公司业务用途,用户不得在上面做任何私事。这一选项往往要求员工携带第二台设备以用于个人目的。公司拥有移动设备安全战略为公司明确规定了监督设备使用的责任。

其他三个选项依然允许数据公私混杂,而且在概念或策略上安全责任分工不明、含混不清。

自带设备(BYOD)策略允许员工携带自己的个人移动设备上班,且允许他们用这些设备通过公司网络连接业务资源和/或互联网。

公司拥有,个人使用(COPE)的概念是指机构买来设备供员工使用。每个用户随后都可以自定义设备,将其用于工作和个人活动。自选设备(CYOD)的概念为用户提供了一个得到批准的设备列表,用户可以从中挑选自己将要使用的设备。

物理安全要求

站点与设施安全设计原则

物理安全基础

- 设施规划

- 关键路径分析:

- 识别高风险区域(如数据中心电力供应、网络入口)。

- 工业伪装:

- 示例:Google 数据中心伪装为普通办公楼,避免成为攻击目标。

- 关键路径分析:

- CPTED 策略(通过环境设计预防犯罪)

- 自然访问控制:

- 围栏、照明、单入口设计(如银行金库的防尾随门禁)。

- 自然监视:

- 玻璃幕墙、监控摄像头(如机场的透明安检区)。

- 自然领土强化:

- 社区归属感设计(如科技园的公共艺术装置减少破坏行为)。

- 自然访问控制:

安全设施实施

- 物理屏障组合

- 传统屏障:锁具、生物识别门禁(如指纹扫描器)。

- CPTED 融合:

- 智能围栏(电子围栏 + 可见警示标识)。

- 应急响应设计

- 灾备站点选址:远离地震带、洪水区域(如 AWS 区域多可用区部署)。

- 访问日志审计:实时监控异常出入(如 RFID 门禁日志分析)。

实施站点和设施的安全控制

物理安全控制类型

- 管理类

- 设施建造与选择 .

- 站点管理。

- 人员控制。

- 安全意识培训。

- 应急响应与流程。

- 技术类

- 访问控制。

- 入侵检测。

- 警报系统。

- 闭路电视(CCTV)。

- 环境监控(如HVAC)。

- 火警探测与消防系统。

- 物理类

- 围栏、照明、门锁。

- 建筑材料。

- 捕人陷阱(如陷阱门)。

- 警卫与警犬。

控制的功能顺序

- 威慑

- 如“内有恶犬”标语,通过心理压制阻止潜在入侵。

- 阻挡

- 实体障碍(如围墙、门禁)实际阻断进入路径。

- 监测/检测

- 通过CCTV、传感器实现实时监控与事后审计。

- 延迟/拖延

- 通过物理设计延长入侵者到达目标的时间(如数据中心设于走廊尽头)。

- 确定

- 分析事件原因或评估损失情况。

- 决策

- 根据评估结果制定应对措施(如启动应急预案)。

设备故障

- 备件管理

- 与供应商签订服务水平协议(SLA)。

- 业务连续性指标

- 允许中断窗口(AIW)。

- 服务交付目标(SDO)。

- 最大可容忍停机时间(MTD/MTO)。

- 计算设备可靠性

- 平均故障时间(MTTF)。

- 平均修复时间(MTTR)。

- 平均故障间隔时间(MTBF ≈ MTTF)。

配线间

- 电缆设备元素

- 接入设施(Entrance Facility):互联网接入点。

- 机房(Equipment Room):服务器存放区域。

- 配线间(Wiring Closet):通信线缆部署房间。

- 骨干布线系统:连接建筑各层。

- 水平布线系统:单层内各房间布线。

- 保护性布线系统(PDS)

- 防止未经授权的访问或破坏。

- 安全要求:

- 禁止用作储物区。

- 生物识别门锁、视频监控、开门传感器。

- 仅授权管理员保管钥匙。

- 定期巡视与环境监控(防水、防火)。

- 建筑物安全策略基本规则

数据中心

- 总体原则

- 无人化机房最安全

- 位于核心:避免位于一楼、顶楼或地下室。

- 支持运行:配备基础的运营环境(监控室、备件、运营室等)

- 管理物理访问的机制

- 智能卡:支持信息处理,配合PIN码实现多因素认证。

- 磁条卡:仅存储少量数据,安全性较低。

- 接近式设备:

- 被动接近式设备:无电源,依赖读取器电磁场。

- 现场供电接近式设备:自供电发送信号。

- 应答器接近式设备:电池或太阳能供电。

- 自动退出请求(AREX)

入侵检测系统(IDS)

- 功能要求

- 检测非法活动并触发警报。

- 关键组件:

- 备用电源(防止断电失效)。

- 线路监控(防止线缆被切断)。

- 运动检测器类型

- 数字运动检测器

- 被动红外(PIR)运动检测器:基于热量变化。

- 波形运动检测器:主动信号反射分析。

- 电容/光电/音频运动检测器:监测电场、光或声音变化。

- 双技术传感器指的是以上检测器随意组合

- 边界入侵检测

- 接触式设备

- 红外线性光束传感器

- 入侵警报

- 威慑警报:触发锁闭或关门。

- 驱逐警报:声光威慑入侵者。

- 通知警报:静默记录并通知管理员。

- 二次验证:结合摄像头减少误报。

摄像头

- 公开部署威慑,隐蔽部署检测

- 实现事件触发记录

- 固定机位和PTZ控制

- 伪摄像头或诱饵摄像头

- 增强型视频监控(EVS)

访问滥用

- 防范措施:

- 安全警卫、审计跟踪、访问日志与摄像头。

- 防止伪装(Masquerading)、捎带(Piggybacking)。

介质存储设施

- 物理安全

- 专人管理

- 签入/签出

- 数据净化

- 完整性校验

- 分级管理

证据存储

- 专用存储

- 保持离线

- 网络隔离

- 跟踪活动

- 完整性校验

- 控制访问

- 数据加密

受限区与工作区安全

- 墙或隔断

- 落地墙

- 清洁办公桌策略

- 区域间访问控制

- 敏感隔间信息设施(SCIF)

HVAC相关

- 电力管理设备

- 浪涌保护器、电源调节器、UPS、发电机。

- 关键术语

- 故障(瞬时断电)、停电(完全断电)、尖峰/浪涌(电压异常)。

- 噪音

- 温度、湿度和静电

- 热通道/冷通道.温度:15~32℃。

- 湿度:20%~80%(过高腐蚀设备,过低产生静电)。

- 静电防护:抗静电地毯+湿度控制。

火灾预防、检测和抑制

- 火灾三要素

- 燃料、高温、氧气。

- 四个阶段

- 初始(电离反应)、烟雾、火焰、高温阶段。

- 灭火系统

水抑制系统:湿管、干管、洪水、预作用系统。

预作用灭火系统分两步启动,一旦发现火灾的早期迹象,管道就会充满水;但在喷头上的热传感器触发第二阶段之前,系统不会喷水。

气体排放系统:CO₂、FM-200(无害气体)。

检测联动:触发告警后自动通知消防部门并启动灭火。

- 意识和培训

- 火灾检测系统

- 固定温度检测

- 火焰驱动

- 烟雾驱动

- 初始烟雾检测

- 水抑制系统

- 湿管、干管、洪水、预作用

- 气体排放系统

- CO2、哈龙、FM-200

- 灭火系统的影响

实施和管理物理安全

边界安全控制

- 围栏(Fences)

- 实体(水泥墙)或不可见形式(激光)。

- 边界入侵检测和评估系统(PIDAS)(监狱外围应用)。

- 门(Gates)

- 配合围栏使用,数量最少化,配备安保或摄像头。

- 旋转门(Turnstiles)

- 单向通行控制,常见于火车站、机场。

- 门禁前厅/人员陷阱/陷阱门(Access Control Vestibule)

- 陷阱门(Mantrap):双道门设计防止尾随。

- 安全隔离桩(Security Bollards)

- 阻止车辆闯入,自动升降式常见于重要设施。

- 路障(Barricades)

- 控制行人/车辆通行(临时或永久)。

- 照明(Lighting)

- 威慑作用,覆盖出入口与围墙周边。

- 安保人员与警犬

- 唯一主动干预措施,成本高且依赖稳定性。

- 机器哨兵(Robot Sentries)

- 自动巡逻设备搭载传感器,实时探测异常。

内部安全控制

- 钥匙与组合锁

- 预设锁:易受shimming、bumping攻击。

- 可编程锁:支持键盘、智能卡、电子门禁(EAC)。

- 环境与生命安全

- 人命优先:制定乘员应急计划(OEP)。

- 设施环境安全

- 业务连续性:BCP/DRP解决IT与业务恢复问题。

- 监管要求

- 物理安全需符合ISO 27001、GDPR等合规标准。

- 物理安全的关键绩效指标KPI

- 入侵事件率、安保响应时间、设备故障修复时间。

错题集

在评估设施的安全性或设计新设施时,系统性地确定任务关键性应用程序、流程、运营以及所有必要的支撑元素之间的关系的方法是什么?

A. 日志文件审计

B. 关键路径分析

C. 风险分析

D. 盘点库存答案

B,关键路径分析是在评估设施安全性或设计新设施时,识别任务关键性应用程序、流程、运营以及其他必要支撑元素间关系的系统性工作.日志文件审计有助于检测违规行为,让用户承担责任,但不是安全设施设计元素.风险分析通常涉及设施设计,但它是根据发生率和后果评估资产面临的威胁.

盘点库存是设施和设备管理的一个重要部分,但不是整个设施设计的要素.

以下哪项是关于安全摄像头的正确描述?(选择所有适用的选项)

A. 摄像机的位置应能监视出入口,允许授权或访问级别发生变化.

B. 关键资产和资源周围不需要摄像头,也不需要在停车场和人行道等公共区域提供额外保护.

C. 摄像机的位置应确保所有外墙、入口和出口以及内部走廊都能提供清楚的视野.

D. 为了提供威慑效果,安全摄像头应该是公开和明显的.E. 安全摄像头有一个固定的录像区域.

F. 一些摄像系统包括系统级芯片(SoC)或嵌入式组件,并且能够执行各种特殊功能,例如延时记录、跟踪、面部识别、目标检测、红外或色彩过滤记录.

G. 运动检测或传感摄像头始终能够区分人和动物.

答案

ACF,真是陈述包括:

选项A摄像机应放置在允许授权或访问级别发生变化的出入口

选项C摄像机的位置应确保所有外墙、出入口以及内部走廊都能提供清楚的视野

选项F一些摄像系统包括系统级芯片(SoC)或嵌入式组件,并且能够执行各种特殊功能,例如延时记录、跟踪、面部识别、目标检测、红外或色彩过滤记录.

其余选项不正确,正确表述是:

选项B应使用摄像机监控重要资产和资产周围的活动,并在停车场和人行道等公共区域提供额外保护.

选项D安全摄像头可以是公开和明显的,以提供威慑效果,或者是隐蔽和暗藏的,主要提供侦查效果

选项E一些摄像头是固定的,而另一些支持远程控制自动摇摄、倾斜和变焦(PTZ);

选项G简单的运动识别或运动触发相机可能会被动物、鸟类、昆虫、天气或树叶所愚弄.

最近的一次安全策略更新限制了从外部带进来的便携式存储设备的使用.为了对此进行补偿,已实施介质存储管理流程.对存有可重用可移动介质的存储设施来说,下一种不是典型的安全手段?

A. 设置保管员或托管员

B. 采用检入/检出流程

C. 哈希

D. 对归还的介质做净化处理答案

C,哈希并不是可重用移动存储介质的标准安全措施.

哈希主要用于可重用移动存储介质的数据清洗过程,以验证数据集的完整性.

介质存储装置的安全手段包括:设置托管员、使用检入/检出流程、对归还的介质做净化处理.

你正在绘制整个建筑中网络电缆的关键路径.在制订电缆设备管理策略时,你需要确保主布线图包括以下哪些项目并做出标记?(选择所适用的选项.)

A. 访问控制门厅

B. 接入设施

C. 设备间

D. 消防逃生通道E. 骨干配线系统

F. 电信机房

G. UPS

H. 水平配线系统

I. 装卸货物平台

答案

BCEFH,电缆设备管理策略的要素包括接入设施(即分界点)、设备间、骨干配线系统、电信机房好水平配线系统的信息.其他选项不是电缆设备的管理要素.因此,在电缆图纸上不需要访问控制前厅、消防逃生通道、UPS和装卸货区.

哪一类水消防系统最适合计算机设备?

A. 湿管系统

B. 干管系统

C. 预响应系统

D. 密集洒水系统答案

C,预响应系统是计算机设施的最佳水基灭火系统,提供了在假警报或错误触发警报时防止水释放的机会.湿管、干管和密集洒水系统等选项使用单一出发机制,无法防止意外放水.

贵公司每年都有地方当局对火灾探测和灭火系统进行检查.你开始与首席检查员对话,他们问:”水基灭火系统误报的最常见的原因是什么?”那么,你如何回答?

A. 缺水

B. 人

C. 电离检测器

D. 把探测器装在吊顶里答案

B,水消防系统最常见的误报原因是人为错误.如果在发生火灾后关闭水源,却又忘记打开,会给将来带来安全隐患.同样在没有火情时,错误触发消防系统的行为也会引发办公室破坏性放水损失.

缺水是一个问题,但不是误报原因.电离检测器非常可靠,因此通常不是误报事件的原因.

探测器可放置吊顶内,以监控该空间;如果没有在房间的主要区域放置另一个探测器,也有问题,因为如果只在吊顶内装探测器,则可能导致假阳性问题.

以下哪项是气体灭火系统的优点?(选出所有适用的选项.)

A. 可在整个公司设施中部署

B. 对计算机系统造成的损坏最小

C. 通过排除氧气灭火

D. 能够比排水系统更快地灭火.答案

BCD,气体灭火的好处包括:对计算机系统造成的损害最小,以及通过排除氧气快速灭火.此外,气体灭火可能比水基灭火系统更有效、更快.气体灭火系统只能在人员最少的情况下使用,因为它去除了空气中的氧气.

在为环境设计物理安全性时,应重点关注控件应用的功能顺序.以及哪项是六种常见物理安全控制机制的正确顺序?

A. 决定、延迟、拒绝、检测、威慑、判定

B. 威慑、拒绝、检测、延迟、判定、决定

C. 拒绝、威慑、延迟、检测、决定、判定

D. 决定、检测、拒绝、判定、威慑、延迟答案

B,六中常见的物理安全控制机制的正确顺序是:威慑、拒绝、检测、延迟、判定、决定.其他选项不正确.

设备故障是导致可用性丧失的常见原因.在制订保持可用性的策略时,通常必须了解每项资产和业务流程的关键性以及组织抵御不利条件的能力.请将术语与定义相比配.

I. MTTF

II. MTTR

III. MTBF

IV. SLA

1.明确规定了供应商在设备故障紧急情况下提供的响应时间

2.第一次和后续故障之间的间隔时间估值

3.特定操作环境下设备的典型预期寿命

4.对设备进行维护所需的平均时长

A. I-1,II-2,III-4,IV-3

B. I-4,II-3,III-1,IV-2

C. I-3,II-4,III-2,IV-1

D. I-2,II-1,III-3,IV-4答案

C,平均故障时间(MTTF)是特定操作环境下设备的典型预期寿命.

平均恢复时间(MTTR)是在设备上执行修复所需的平均时长.

平均故障间隔时间(MTBF)是对第一次和后续故障之间的间隔时间估值.服务水平协议(SLA)明确规定了供应商在故障紧急情况下提供的响应时间.

由于最近的一次建筑入侵,设施安全已成为当务之急.你是安全委员会成员,该委员会将会如何改善组织的物理安全状况提出建议.最常见的边界安全设备或机制是什么?

A. 安全警卫

B. 围栏

C. CCTV

D. 照明答案

D,照明通常被认为是最常用的物理安全机制。然而,照明只是一种威慑,而不是一种强大的威慑。不应将其用作主要或唯一的保护机制,除非在威胁程度较低的地区。整个场所无论内外,都应该照明良好。这便于识别人员,更容易发现入侵。

安全警卫不像照明那样常见,但在安全方面更灵活。

围栏不像照明那样常见,但它们起到了预防性控制的作用。

CCTV 不像照明那样常见,而是充当一种检测控制。

你的组织刚刚为一个重要客户签订了一份新合同.这需要增加主要设施的生产操作,该设施将用于容纳有价值的数字和实物资产.你需要确保这些新资产得到适当的保护.下列哪一项us安全警卫的不足之处?

A. 安全警卫通常不了解设施的运营范围

B. 不是所有的环境和设施都适合使用安全警卫

C. 不是所有安全警卫都可靠

D. 预筛选、团建和训练并不能保证安全警卫的能力和可靠性答案

A,安全警卫通常不知道设施内的运营范围,因此不具备应对各种情况的能力.虽然这被认为是一个缺点,但对设施内的运营范围缺乏了解也可以被认为是一个优点,因为这文持了这些运营的保密性,从而有助于减少保安人员涉嫌泄露机密信息的可能性。因此,即使这个答案选项模棱两可,它仍然比其他三个选项好。

另外三个选项是保安的缺点。并非所有环境和设施都可配备保安,因为人与设施的实际布局、设计、位置或建筑不相容。非不是所有的保安都是可靠的。

预筛选、团建和训练并不能保证你最终不会遇到低效或不可靠的保安。

在为拟建设施设计安全计划时,你被告知预算刚刚减少了30%.但是,他们没有调整或减少安全要求.室内和室外使用的物理访问控制设备最常见和最便宜的形式是什么?

A. 照明

B. 安全警卫

C. 钥匙锁

D. 围栏答案

C,钥匙锁是用于室内和室外的最常见也是最廉价的物理访问控制设备.照明、安全警卫以及围栏要更贵一些.围栏也主要用于户外.

在实施动作检测系统以监控未经授权进入建筑物安全区域的行为时,你意识到当前的红外探测器导致了大量误报.你需要另一个选项替换他们。哪一种类型的动作探测器能感知到被监视物体周围电场或磁场的改变?

A. 波动

B. 光电C. 热量

D. 电容答案

D,电容动作探测器检测受监控对象周围电场或磁场的变化。波动动作探测器将稳定的低超声波或高频微波信号传输到监控区域,并监控反射模式中的显著或有意义的变化或干扰。光电动作探测器监测监控区域可见光水平的变化。光电动作探剥器通常部署在没有窗户且保持黑暗的室内,红外 PIR(被动红外)或基于热量的动作探测器检测受监测域内热量水平和模式的显著或有意义的变化

域三错题集

Matthew是一家咨询公司的安全管理员,他需要实施访问控制,根据用户以前的活动限制他们的访问。例如,一旦某个顾问访问了属于咨询客户Acme Cola的数据,他就可能不再访问属于Acme任何竞争对手的数据。什么样的安全模式最符合Matthew的需求?

A. Clark-Wilson

B. Biba

C. Bell-LaPadula

D. Brewer-Nash答案

D,Brewer-Nash模型允许访问控制根据用户的行为动态改变,它经常被用在像Matthew这样的环境中,在属于不同客户的数据之间实现“中国墙”。

Harry想从一个使用n分之m控制的数据库中检索一个丢失的加密密钥,m = 4,n = 8。检索密钥所需的托管代理的最小数量是多少?

A. 2

B. 4

C. 8

D. 12答案

B,在m/n控制系统中,n个可能的托管代理中必须至少有m个就位,才能协作从托管数据库中检索加密密钥。

Bob是美国联邦政府的安全管理员,希望选择一种数字签名方法,该方法是FIPS 186-4下联邦数字签名标准的批准部分。以下哪一种加密算法不适合用于数字签名?

A. 2

B. 4

C. 8

D. 12答案

B,数字签名标准批准了三种用于数字签名的加密算法:RSA算法;椭圆曲线数字签名算法ECDSA (Elliptic Curve DSA)和Edwards曲线数字签名算法EdDSA (Edwards Curve Digital Signature algorithm)。HAVAL是散列函数,不是加密算法。虽然散列函数用作数字签名过程的一部分,但它们不提供加密。

什么概念描述了组织对其控制满足安全要求的信心程度?

A. Trust,信任

B. Credentialing,认证

C. Verification,核验

D. Assurance,保证答案

D,保证是组织对其安全控制得到正确实施的信心程度,它必须持续的被监控和被重新验证。

Chris想验证他下载的软件包是否与原始版本匹配。如果他认为技术高超的攻击者可能已经用包含后门的版本替换了软件包,他应该使用什么散列工具?

A. MD5

B. 3DES

C. SHA1

D. SHA 256答案

D,MD5已被证实可有意构造冲突,针对SHA的真实冲突攻击也在2017年初宣布。3DES不是一个哈希工具,剩下SHA 256(有时称为SHA 2)作为Chris在这个列表中唯一现实的选择。

以下哪一个密码学目标可以防范当设备丢失或被盗导致的风险?

A. Nonrepudiation,不可否认性

B. Authentication,认证

C. Integrity,完整性

D. Confidentiality,保密性答案

D,当设备丢失或被盗时,最大的风险是设备上包含的敏感数据会落入不法人员之手。保密性可以防范这种风险。不可否认性是指消息的接收者可以向第三方证明发起者的身份。认证是证明身份的一种手段。完整性表明信息自传输以来没有被修改过。

Joanna想审查一下她的组织用于楼宇控制的工业控制系统的状况。她应该查询什么类型的系统?

A. SCADA

B. DSS

C. BAS

D. ICS-CSS答案

A,监控和数据采集系统,亦即SCADA系统,提供了一个图形界面来监控工业控制系统(ICS)。Joanna应该谋求对其组织的监控和数据采集系统的访问。

Florian和Tobias希望开始使用对称密码系统进行通信,但他们没有预先安排的秘密,也无法亲自会面交换密钥。他们可以使用什么算法来安全地交换密钥?

A. IDEA

B. Diffie-Hellman

C. RSA

D. MD5答案

B,Diffie-Hellman算法使得在公共网络上安全交换对称加密密钥成为可能。IDEA和RSA是加密算法。MD5是一个散列函数。

Colin是一家非营利组织的首席隐私官,正在协助团队过渡到“按设计保护隐私”的方法。以下哪一项不是团队应该接受的隐私设计原则之一?

A. Proactive, not reactive 主动,而不是被动

B. Privacy as the default setting 隐私作为默认设置

C. End-to-end security 端到端安全性

D. Defense in depth 深度防御答案

D,虽然深度防御是一个强有力的安全原则,但它不是“设计隐私”的一个组成部分。以下是设计隐私模型的七个原则:

- Proactive, not reactive; preventive, not remedial 主动,而不是被动;预防,而不是补救

- Privacy as the default setting 隐私作为默认设置

- Privacy embedded into design 嵌入设计的隐私

- Full functionality—positive-sum, not zero-sum 全部功能——正和,而不是零和

- End-to-end security—full lifecycle protection 端到端安全性——全生命周期保护

- Visibility and transparency—keep it open 可见性和透明度——保持开放

- Respect for user privacy—keep it user-centric 尊重用户隐私——保持以用户为中心

Lana最近在她的组织中实施了一个新的流程,负责授予用户系统访问权限的经理不允许参与对访问权的审查。她在执行什么原则?

A. Two-person control 双人控制

B. Least privilege 最小特权

C. Privilege creep 特权蔓延

D. Segregation of duties 职责分离答案

D,职责分离原则规定,任何人都无权执行两项结合在一起会带来安全风险的任务。在本题描述的情况下,审计自己的工作会产生利益冲突,所以Lana实行了职责分离。两人控制密切相关,但它需要两个不同的员工批准一项行动。如果她要求两名经理批准新账户,这将是两人控制的一个例子。

以下关于系统开发的表述中,哪些是正确的?(选择所有适用的选项。)

A. Systems should be designed to operate in a secure manner if the user performs no other configuration. 如果用户不执行其他配置,系统应设计为以安全的方式运行。

B. Systems should be designed to fall back to a secure state if they experience an error. 系统应该被设计成在遇到错误时返回安全状态。

C. Systems should be designed to incorporate security as a design feature. 系统的设计应该将安全性作为设计特征。

D. Systems should be designed in a manner that keeps their functionality as simple as possible. 系统应该以尽可能简单的方式设计答案

ABCD,所有这些说法都是正确的。如果用户不执行其他配置,系统应该设计为以安全的方式运行,这是安全默认原则。如果遇到错误,系统应该设计回到安全状态,这是安全的处理失败原则。系统的设计应该将安全性作为一个设计特征,这种思想就是设计安全原则。系统应该以尽可能简单的方式设计,这就是保持简单的原则。

Jake在一家研究机构工作,该机构正在寻求部署一个网格计算系统,该系统循环利用用户工作站,以执行需要高性能计算的研究任务。与此操作相关的最大风险是什么?

A. Data confidentiality 数据保密性

B. Isolation breach 隔离缺口

C. Data integrity 数据完整性

D. Data availability 数据可用性答案

B,系统的设计可以保护数据的机密性、完整性和可用性。网格中包含的研究工作站来自内部用户,最大限度地降低了分发数据的风险。然而,分布式计算客户端中的隔离漏洞可能是灾难性的,会让危及控制器的人控制组织中的每台设备。

Adam最近在NTFS文件系统上配置了权限,通过单独列出每个用户来描述不同用户对文件的访问权限。Adam创建了什么?

A. An access control list 访问控制列表

B. An access control entry 访问控制条目

C. Role-based access control 基于角色的访问控制

D. Mandatory access control 强制访问控制答案

A,Adam创建了一个可以访问该文件的个人用户列表。这是一个访问控制列表,由多个访问控制条目组成。它包括用户的姓名,因此它不是基于角色的,并且Adam能够修改列表,因此它不是强制访问控制。

Kyle被授权进入使用系统高级(System High)模式的军用计算机系统。以下关于Kyle的安全许可要求,哪些是不对的?

A. Kyle must have a clearance for the highest level of classification processed by the system, regardless of his access. Kyle必须获得系统处理的最高级别分类的许可,无论他的访问权限如何.

B. Kyle must have access approval for all information processed by the system. Kyle必须获得系统处理的所有信息的访问许可.

C. Kyle must have a valid need to know for all information processed by the system. Kyle必须对系统处理的所有信息有充分的了解需求.

D. Kyle must have a valid security clearance. Kyle必须有有效的安全许可.

{% folders %}

C,对于在“系统高级(System High)”模式下运行的系统,用户必须拥有对系统处理的所有信息有效的安全凭证,对系统处理的所有信息拥有访问许可,并且对系统处理的某些(但不一定是全部)信息拥有有效的知情权。

{% endfolders %}

在供应商向客户提供存储服务的基础架构即服务(IaaS)环境中,谁通常负责从下架的驱动器中删除敏感数据?

A. Customer’s security team 客户的安全团队

B. Customer’s storage team 客户的存储团队

C. Customer’s vendor management team 客户的供应商管理团队

D. Vendor 供应商答案

D,在基础设施即服务环境中,安全职责遵循一种共享责任模式。由于供应商负责管理存储硬件,因此当驱动器下架停止使用时,供应商将承担销毁或擦除驱动器的责任。但是,在使用供应商的存储服务之前,客户仍有责任验证供应商的清理程序是否满足其要求。

以下哪个系统保证流程提供了独立的第三方对系统控制的评估,并可能会受到许多不同组织的信任?

A. Certification 认证

B. Definition 定义

C. Verification 验证

D. Accreditation 认可答案

C,验证verification过程类似于认证certification过程,因为它核验安全控制。验证verification更进一步的通过第三方测试服务和撰写结论(就是所谓第三方报告啦),更容易被其他组织信任接受。认可Accreditation是管理层正式接受评估系统的行为,而不是评估系统本身。

Darcy的组织正在部署无服务器计算技术,以更好地满足开发人员和用户的需求。在无服务器模式下,谁通常负责配置操作系统安全控制?

A. Software developer 软件开发人员

B. Cybersecurity professional 网络安全专家

C. Cloud architect 云架构师

D. Vendor 供应商答案

D,在无服务器计算模型中,供应商不向其客户公开操作系统的细节。因此在云计算的共同责任模式下,供应商负有操作系统安全配置的全部责任。

Gordon担心黑客可能会利用范·埃克辐射现象远程读取其设施内受限工作区的计算机监视器内容。什么技术可以抵御这种类型的攻击?

A. TCSEC

B. SCSI

C. GHOST

D. TEMPEST答案

D,TEMPEST计划创造的技术不容易受到范·埃克辐射泄漏攻击,因为它减少或抑制了自然电磁辐射。

Jorge认为攻击者已经从其组织的一个活动目录服务器中获得了Kerberos服务帐户的哈希值。这会导致什么类型的攻击?

A. Golden ticket 黄金票据

B. Kerberoasting Kerberoast攻击

C. Pass the ticket 票据传递

D. Brute force 暴力破解答案

A

- 黄金票证攻击使用Kerberos服务帐户的哈希在活动目录环境中创建票证。

- Kerberoasting身份验证攻击依赖于收集的TGS票证。

- 票据传递攻击依赖于从lsass进程中获取的票证。

- 暴力攻击依赖于没有任何附加信息的随机猜测。

Lauren实施ASLR来防止系统妥协。她用了什么技术来保护她的系统?

A. Encryption 加密

B. Mandatory access control 强制访问控制

C. Memory address randomization 存储器地址随机化

D. Discretionary access control 自主访问控制答案

C,Lauren实施了寻址空间布局随机化(ASLR)技术,这是一种随机化内存位置的内存保护方法,可以防止攻击者通过溢出或堆栈穿透stack smashing攻击利用已知的地址空间和连续的内存区域来执行代码

John和Gary正在商谈一项交易,John必须向加里证明他可以访问一个系统。他启用了如下的“魔术门”场景的电子版本。John用的是什么技巧?

A. Split-knowledge proof 分裂知识(分持机密)证明

B. Zero-knowledge proof 零知识证明

C. Logical proof 逻辑证明

D. Mathematical proof 数学证明

答案

B,在零知识证明中,一个人可以在不实际披露敏感信息的情况下,向另一个人证明其能够实现需要敏感信息的结果。

Howard正在为他的组织选择一种加密算法,他希望选择一种支持创建数字签名的算法。以下哪种算法能满足他的要求?

A. RSA

B. 3DES

C. AES

D. Blowfish

答案

A,只有在使用非对称加密算法时,数字签名才是可能的。在列出的算法中,只有RSA是非对称的,并且支持数字签名功能。

在传输层安全中,哪种类型的密钥用于加密网络服务器和客户端之间的实际通信内容?

A. Ephemeral session key 临时会话密钥

B. Client’s public key 客户端的公钥

C. Server’s public key 服务器的公钥

D. Server’s private key 服务器的私钥

答案

A,在TLS中,服务器和客户端都使用临时的对称会话密钥进行通信。他们使用非对称加密技术交换密钥,但所有加密内容都使用对称加密技术进行保护。

Tommy正计划为他的数据中心的一个服务器机架实施一个电源调节不间断电源。如果持续时间过长,UPS将无法防止以下哪种情况??

A. Fault 故障

B. Blackout 断电

C. Sag 电压不足/衰变

D. Noise 噪音答案

B,不间断电源旨在防止短期电力损失,如电力故障。当它们进行功率调节时,它们也能够防止电压不足和噪音。不间断电源的电池寿命有限,在持续停电期间无法保持连续运行。

以下哪一个湿度值在数据中心运行的可接受范围内?

A. 0%

B. 10%

C. 25%

D. 40%答案

D,数据中心的湿度应保持在40%至60%之间。低于此范围的值会增加静电风险,而高于此范围的值可能会产生损坏设备的湿气。

Kristen的组织遭受了勒索软件的感染,并失去了对关键业务数据的访问。她正在考虑支付赎金以重新获得她的数据。关于这笔付款,以下哪些陈述是正确的?(选择所有适用的选项。)

A. Payment of the ransom may be illegal. 支付赎金可能是非法的.

B. Payment of the ransom may result in further demands for payments. 支付赎金可能会导致进一步的付款要求.

C. Payment of the ransom guarantees access to the decryption key. 赎金的支付保证了对解密密钥的访问.

D. Payment of the ransom may cause a data breach. 支付赎金可能会导致数据泄露data breach.答案

AB,支付赎金通常会获得解密密钥的释放,但这无论如何都无法保证。支付赎金与未来数据泄露之间也没有联系,因为攻击者可能会选择发布机密信息,而不管是否支付赎金。根据适用的司法管辖区,根据反腐败法或针对恐怖组织的禁运,支付赎金可能是非法的。例如,美国外国资产管制办公室(OFAC)在2020年发布了一项咨询意见,称支付赎金可能违反制裁。支付赎金还可能导致攻击者“标记”受害者,并要求支付更多的赎金以换取继续访问其数据。

作为法证调查过程的一部分,Matt在操作之前从证据存储设施签出了驱动器和其他证据。他正在创建什么类型的文档?

A. Criminal 刑事的

B. Chain of custody 监管链

C. Civil 民事的

D. CYA CYA(Cover Your Ass的缩写)答案

B,Matt正在维护电子证据的保管链文件。如果他的组织需要证明他们处理的数字证据没有被篡改,这可能很重要。一个更好的过程将涉及多人共同操作,以确保没有篡改是可能的。

Alison正在检查银行网站提供给她的数字证书。以下哪一项要求不是她信任数字证书所必需的?

A. She knows that the server belongs to the bank. 她知道服务器属于银行.

B. She trusts the certificate authority. 她信任证书颁发机构.

C. She verifies that the certificate is not listed on a CRL. 她验证证书没有列在CRL上.

D. She verifies the digital signature on the certificate. 她验证证书上的数字签名.答案

A,数字证书的意义就在于向Alison证明服务器是属于银行的,所以她不需要事先有这个信任。要信任证书,她必须验证证书上的CA数字签名,信任CA,验证证书没有列在CRL上,并验证证书包含银行的名称。

Ron正在调查一起发生在高度安全的政府设施的安全事件。他认为加密密钥在攻击过程中被盗,并找到了攻击者使用干冰冻结加密组件的证据。攻击者可能尝试了什么类型的攻击?

A. Side channel attack 侧通道攻击

B. Brute-force attack 暴力攻击

C. Timing attack 基于时间(时机)的攻击

D. Fault injection attack 故障注入攻击答案

D,在故障注入攻击中,攻击者试图通过造成某种类型的外部故障来破坏加密设备的完整性。例如,他们可能会使用高压电、高温或低温或其他因素来引发能破坏设备安全性的故障。侧信道攻击试图使用有关系统活动的信息,并检索主动加密的信息。暴力攻击会尝试密钥或口令的所有可能的有效组合。在基于时间的攻击中,攻击者精确地测量密码操作需要多长时间才能完成,从而获得可能被用来破坏其安全性的密码过程的信息。

在零信任网络体系结构中,哪个组件负责根据规则和外部数据源制定策略决策?

A. Policy engine 策略引擎

B. Policy administrator 策略管理员

C. Policy enforcement point 策略执行点

D. Subject 主体答案

A,在零信任网络体系结构中,策略引擎负责根据规则和外部数据源做出策略决策。它使用一种信任算法来决定是否授予、拒绝或撤销访问,同时考虑身份管理、威胁情报、安全信息和事件管理(SIEM)数据等因素。另一方面,策略管理员根据策略引擎做出的决定采取行动,建立或删除通信路径并管理特定于会话的凭据。策略实施点根据策略管理员的指令控制对资源的访问,从而实施这些决策。最后,主体是指请求访问或试图使用权限的用户、服务或系统,与决策无关。