网络安全治理

理解和应用安全概念

CIA

CIA是最基础、也是最重要的安全原则,所有的安全解决方案都应考虑这三个原则,但会应组织自身的独特情况不同,优先级会有所不同.

- 机密性(Confidentiality):确保数据、对象或资源的不被非授权用户访问.

- 完整性(Integrity):确保数据、对象或资源的不被非授权用户更改.

- 可用性(Availability):确保数据、对象或资源的在任何时间都可被授权用户访问.

DAD

DAD代表CIA安全保护的失败.

- 泄漏(Disclosure):未经授权的实体访问敏感或机密材料.

- 篡改(Alteration):数据被恶意或意外更改.

- 破坏(Destruction):资源被破坏或授权用户无法访问.

过度保护(Overprotection)

- 过度保护机密性会导致可用性受到限制.

- 过度保护完整性可能会导致可用性受到限制.

- 过度提供可用性可能会导致机密性和完整性的损失.

- 示例: 对数据库设置过高的访问控制(如需多级审批才能读取数据),可能导致合法用户无法及时获取数据,影响业务连续性.

其他性质

- 真实性(Authenticity):强调“验证实体身份的真实性”,如通过密码、生物特征等确认用户身份.

- 不可否认性(Nonrepudiation):确保活动的主体或事件的肇事者不能否认事件的发生.

AAA服务及五大元素

- 身份标示(Identification): 访问主体在一个确定边界的系统范围被给予唯一的标示,解决你是谁的问题

- 身份认证(Authentication): 对访问主体需要做基本的身份验证,解决你宣称就是谁谁谁的问题.

- 授权(Authorization): 用户身份验证通过后,需要确定用户可以访问哪些资源,以及对资源进行怎样的操作(读、写、删除等).解决用户能做什么的问题.

- 审计(Auditing): 对信息系统及其操作进行全面的审查,以验证其是否符合既定的安全策略、标准和法规要求.审计不仅依赖于由Accounting生成的日志数据,还会涉及到直接观察、文档审查、访谈等多种方法.

- Accounting(记账/记录保持/可问责): 对系统活动进行详细的跟踪和记录.这通常包括用户活动、异常行为、访问请求等.这些记录对于后续分析、安全事件调查以及合规性检查非常重要.

- Accounting: 关注的是“做什么”,即记录下所有的活动细节.

- Auditing: 更侧重于“做得怎么样”,即评估这些活动是否符合预期的安全标准,并找出改进的地方.

- 审计(Auditing)是主动审查日志和策略合规性,而记账(Accounting)是被动记录用户行为(如登录时间、资源使用量)

安全边界

安全边界(Security Boundary)和隔离是安全防御的第一手段.

安全边界:具有不同安全要求或需求的任意两个区域、子网或环境之间的交叉线,存在于物理环境和逻辑环境,通常在安全边界设置安全策略用于保护边界两侧的安全.

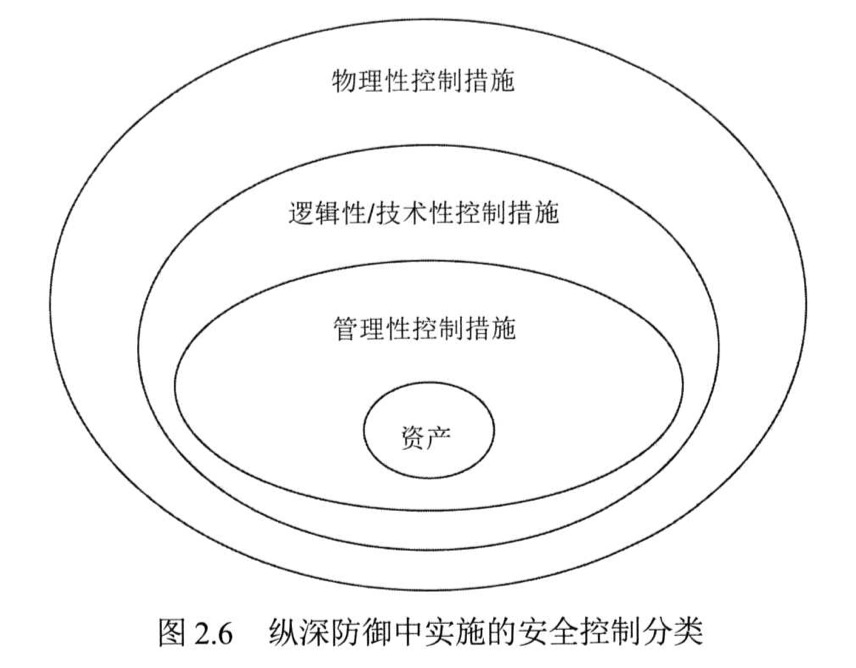

保护机制

- 纵深防御(defense in depth):也被称为分层,是指连续使用多个控制.典型场景如边界防火墙、数据中心防火墙组合使用(细节),以及管理、技术、物理控制措施组合使用(宏观).

- 抽象(abstraction):高效率处理方式,将具有属性相同的元素放在一起统一进行安全管理.典型场景如基于角色的访问控制(RBAC).

- 数据隐藏(data hiding): 数据隐藏应强调最小权限原则(PoLP),即仅授权必要访问权限,而非单纯依赖“隐藏”.

- 隐式安全(security through obscurity)/数据隐匿(Data Obscurity)是指不向主体告知存在的对象,从而希望主体不会发现该对象.

- 隐式安全(如隐藏API端点)不应作为主要防护手段,因其依赖于攻击者不知情,一旦被发现则失效.需结合加密、访问控制等主动防护.

- 加密(encryption):通过加密算法使其拿到数据也无法读取实际内容.

评估和应用安全治理原则

1 | 1. 管理:制度怎么写,我怎么做 |

- 安全治理(security governance)

- 安全治理旨在将组织内所使用的安全流程和基础设施与从外部来源获得的知识和见解进行比对.是安全解决方案和管理方法紧密结合的实现,直接监督并参与所有级别的安全,而不仅仅是IT安全.

- 第三方治理(third-party governance)

- 一方面是指外部监管机构依据法律、法规、行业标准、合同义务或许可要求,对组织开展第三方治理,派遣审计人员到组织内部进行.另一方面是指组织对自身供应商的治理,也就是供应链安全管理.

- 第三方治理侧重于验证是否符合声明的安全目标、要求、法规和合同义务.

管理安全功能

安全功能应与组织目标一致

安全管理计划将安全功能与组织的战略、目标、使命和目标相一致.使安全管理计划的最有效方法之一是使用自上而下的方法,没有高级管理层支持啥工作都不好开展.

信息安全团队(InfoSec)应由指定的首席信息安全官(CISO)领导,直接向高级管理层报告,如首席信息官(CIO)、首席执行官(CEO)或董事会.将CISO和CISO团队的自主权置于组织中典型的层级结构之外,可以改进整个组织的安全管理,有助于避免跨部门和内部政治问题.

安全管理计划类型

使安全管理计划的最有效方法之一是使用自上而下的方法

- 战略计划(strategic plan):长期计划,一般为5年,典型战略计划有风险评估,制定的大方向计划,不涉及具体内容.

- 战术计划(tactical plan):中期计划,一般为1年,典型战术计划有项目计划、收购计划、招聘计划等,相应战略计划的内容细化.

- 运营计划(operational plan):短期计划,一般为季度或月,典型操作计划有培训计划、系统部署计划和产品设计计划等,涉及具体计划的细节实现.

安全是一个持续的过程,因此安全管理计划需要定期更新,越做越细节,渐进明细、不断调整.

组织流程

- 收购:组织发展中会进行收购活动,收购其他公司的资产,那么组织环境一定会变化(增加风险),进而影响原来的环境安全性,需考虑安全治理.

- 剥离:组织发展中会进行剥离活动,如变卖资产、员工离职等,组织环境也会变化(增加风险),进而影响原来的环境安全性,需考虑安全治理.

- 治理委员会:负责组织安全治理的执行和监督,通常由高级管理层负责.

- 变更管理:组织的安全治理做的很好的情况下,如果组织环境发生变化(如上面两个过程发生),则安全风险一定增加,因此需要在变化时进行变更管理,保障变化不会引入新风险.

- 数据分类:由于组织的资源是有限的,因此钱都需要用在刀刃上,不同安全级别的数据用相同的安全策略进行保护,不符合成本效益,因此需要对组织内的数据进行分类分级.

组织角色和职责

- 高级管理层:为组织的信息安全负最终责任,负责审核和批准安全策略的发布实施,高级管理者不支持的安全策略一定无法有效实施

- 首席执行官(Chief Executive Officer,CEO)

- 首席财务官(Chief Financial Officer, CFO) 负责组织的会计和财务活动,以及组织的整体财务结构

- 首席信息官(Chief Information Officer, CIO) 可基于组织结构向首席执行官或首席财务官汇报,并负责组织内信息系统和技术的战略使用和管理

- 首席隐私官(Chief Privacy Officer, CPO) 是一个较新的职位,主要负责确保客户、组织和员工数据的安全,从而帮助组织远离刑事和民事法庭.

- 首席安全官(Chief Security Officer, CSO) 负责了解组织面临的所有风险,并将这些风险将至为可接受的水平

- 数据所有方(Data Owner/Information Owner 信息所有方) 通常是管理层的成员,负责特定的业务单元,并最终负责保护和使用特定的数据子集.

- 数据托管方(Data Custodian/Information Custodian 信息托管方) 负责维护和保护数据,这个角色通常由IT部分、安全部门或两者协同担任

- 系统所有方(System Owner) 负责一个或多个业务系统,其中每个系统可能保存或处理不同数据所有方的数据

- 安全管理员(Security Administrator) 负责在企业中部署和维护特定的网络安全设备和软件

- 主管(Supervisor)也被称为用户经理(User Manager) 最终对所有用户活动以及这些用户创建和拥有的任何资产负责

- 变更控制分析师(Change Contorl Analyst) 负责审批针对网络系统、应用系统或软件的变更请求

- 数据分析师(Data Analyst) 负责确保数据以对组织和需要访问和使用数据的组织员工最有意义的方式存储

- 用户(User) 使用系统和数据的人,比如员工

- 审计员(Auditor) 负责对安全策略的实现情况进行审查的人,可以是内部或外部审计人员

- 安全冠军/安全带头人(Security Champion) 是组织中非安全专业岗位的员工(如开发人员、运维工程师、产品经理等),他们被赋予推动团队内部安全文化建设的职责,通过传播安全知识、监督安全实践、协调安全问题,帮助组织将安全意识融入日常工作中

评估第三方安全集成的方法

指的是纳入新东西对自己影响的评估

现场评估: 访问第三方现场,采访人员并观察其操作习惯

文件交换和审查: 调查数据集和文件交换的方式以及进行评估和审查的正式流程

流程/政策审查: 要求提供其安全政策、流程/程序以及事件和响应文件的副本以供审查

第三方审计: 根据第三方出具的服务组织控制(SOC)报告进行审计

SOC 1(System and Organization Controls 1)

核心内容

- 聚焦于财务报告相关的内部控制(Internal Control over Financial Reporting, ICOFR),主要满足用户实体(如企业)对服务组织(如云服务商)在财务数据处理上的合规性需求.

- 例如:如果SaaS供应商的系统涉及用户企业的财务数据处理(如计费、支付),SOC 1 报告会验证其控制措施是否能防止财务数据错误或欺诈.

适用场景

- 仅适用于与财务报告直接相关的控制措施(如账单生成、收入确认).

SOC 2(System and Organization Controls 2)

核心内容

- 基于五个信任服务原则(安全性、可用性、处理完整性、隐私性、保密性),验证服务组织的技术和运营控制是否能保障用户数据的安全与服务连续性.

- 例如:验证SaaS供应商的电子邮件服务是否具备高可用性(如冗余服务器、灾备方案)、数据加密机制、访问控制策略等.

适用场景

- 广泛适用于非财务领域的运营控制,尤其是业务连续性、数据安全、隐私保护等关键领域.

需考虑与第三方签订的协议

服务水平协议(SLA):对供应商产品或服务的规定要求,涉及赔偿内容

使用服务水平协议(SLA)是一种确保提供服务的组织在服务提供商、供应商或承包商以及客户组织达成协议的基础上保持适当服务水平的方法.

SLA以及供应商、顾问和承包商的控制是降低风险和规避风险的重要部分.通过明确规定对外部各方的期望是什么,以及如果不能满足这些期望会有什么后果.

服务水平需求(SLR):对供应商产品或服务的期望的陈述

安全控制框架

最广泛使用的安全控制框架是信息和相关技术控制目标(COBIT),也被用于维持业务和安全的平衡.其他可参考安全标准:

- 信息系统和组织的安全和隐私控制(NIST 800-53 Rev.5)

- 互联网安全中心(CIS)的安全基线指南

- 风险管理框架(NIST RMF)

- 网络安全框架(NIST CSF)

- ISO/IEC 27000系列

- ITIL框架

应尽关心和应尽职责

- 应尽关心(due care):指的是一个理性的人的遵守和最大努力,通常指的是所有人

- 应尽职责(due diligence):指的是做出明智的决定,通常指的是高级管理层

安全制度类型

- 安全策略

最高层级的强制性文件.

内容涉及为什么安全很重要、安全需求范围、最终的安全目标等,泛泛而谈的安全制度,有点类似喊口号,如我们要保障组织的内的业务系统不受攻击,但不涉及具体怎么干.

- 特定问题的安全策略(issue-specific security policy):覆盖通用场景(如密码策略、远程访问策略)

- 特定系统的安全策略(system-specific security policy):针对单一系统(如ERP系统的访问控制配置规范)

- 可接受使用策略(AUP):定义了可接受性能的级别以及行为和活动的预期,不遵守该策略可能导致工作活动警告、处罚或终止.

- 监管性策略:遵循法律或行业标准要求,也就是满足合规;

- 建议性策略:定义可允许的行为和违规的处罚,管理类的黑白名单;

- 信息性策略:定义组织的信息或知识,如公司目标、任务声明或组织如何与合作伙伴和客户交流.

- 安全标准(强制要求)

- 对象为整个组织

- 对硬件、软件、技术和安全控制方法的一致性定义了强制性要求,如硬件防火墙的规格、OA软件的规格、文件传输必须使用SFTP等.

- 安全基线(最低要求)

- 对象为系统

- 定义了整个组织中每个系统必须满足的最低安全级别,如Centos系统上线前检查一下配置基线,不满足基线则不能上线.

- 安全指南(建议要求)

- 提供了关于如何实现标准和基线的建议,并作为安全专业人员和用户的操作指南,建议性、非强制,即可以遵从、也可以不遵从.

- 安全程序(具体操作)

- 标准操作程序(Standard Operating Procedure, SOP)是详细的分步实施文档,描述了实现特定安全机制、控制或解决方案所需的具体操作,如OA系统上线前需要编写的上线操作手册,内容详细记录了上线时需执行的命令和回退机制等.

前三个为强制要求

- 标准操作程序(Standard Operating Procedure, SOP)是详细的分步实施文档,描述了实现特定安全机制、控制或解决方案所需的具体操作,如OA系统上线前需要编写的上线操作手册,内容详细记录了上线时需执行的命令和回退机制等.

人员安全和风险管理

人员安全策略和程序

人类通常被认为是任何安全解决方案中最薄弱的因素

工作描述和职责:招聘之前要对雇佣什么样的人达成共识,因此设置工作描述和工作职责,用以确定人员需要做什么工作、应该分配什么样的权限、要达到什么样的预期要求等等.

候选人筛选和招聘:招聘过程对人的筛选,主要包括以下内容:工作履历、教育背景、访谈同事、犯罪记录、药物测试、性格评估、社交媒体,老外不关注身体健康(体检)

入职:雇佣协议和策略:入职后首先签署雇佣协议,根据岗位不同可能会涉及签署保密协议(NDA)和竞业协议(NCA).其次,需要对员工进行培训,包括组织文化、策略、流程、技能等;根据员工岗位分配系统访问权限.

员工监督:在员工的整个雇佣期内,经理应定期审查或审核每位员工的工作描述、工作任务、特权和责任,确定其是否仍能满足岗位要求.

- 职责分离(Separation of Duties, SOD): 用于确保某项关键人物不能由一位员工单独完成.职责分离又可分为知识分割和双重控制.主要确保没有人有能力有意或无意给组织造成严重损失.

授予团队成员访问权限应基于组织对成员的信任程度以及知必所需(Need to Know)和行必所需(Need to Do)标准

- 知必所需(Need to Know):

- 用户仅能访问与其职责直接相关的数据或信息。

- 示例:财务人员仅能查看与自身工作相关的账目,而非全公司财务数据。

- 行必所需(Need to Do):

- 用户仅能执行其职责范围内的操作(如仅允许客服人员处理客户投诉,但无权限修改系统权限)。

另一个相关原则是最小特权(Least Privilege): 指授予员工完成工作所需的访问和授权,仅此而已.

随着员工在部门内部轮换,组织通常会授予员工越来越多的访问权限和许可,这种情况通常称为授权蔓延(Authorization Creep)

- 知识分割(Split Knowledge): 没有单独的人员知道或拥有执行任务的全部细节.例如:需要两名经理才能打开银行金库

- 双重控制(Dual Control): 仍然需要授权两名人员共同执行任务,但两者都应该在各自的参与范围内完成各自的任务.例如:两名军官应在同一艘核导弹潜艇上同事转动各自的钥匙且两个人的距离远到无法触碰对方.

- 知必所需(Need to Know):

基于法定人员身份验证/仲裁身份验证(Quorum-based Authentication)

- 职责轮换/岗位轮换(Job Rotation/Rotation of Assignments): 行政性、检测性控制,指的是任何人都不应该长期从事同一岗位.

- 强制休假(Mandatory Vacations): 要求员工离开岗位1~2周,由其他员工顶替前者工作,用于发现滥用、欺诈或疏忽.

合谋(Collusion):采用职责分离、强制休假、工作轮换和交叉培训等原则,因被发现的风险较高,可降低员工愿意合作实施非法或滥用计划的可能性.

用户和实体行为分析(User and Entity Behavior Analytics,UEBA):通过对用户和实体的分析,有助于改进人员管理计划.

- 职责分离(Separation of Duties, SOD): 用于确保某项关键人物不能由一位员工单独完成.职责分离又可分为知识分割和双重控制.主要确保没有人有能力有意或无意给组织造成严重损失.

离职、转岗、终止过程.员工离职时,需要注意以下内容:

- 在员工收到终止通知的同时或之前禁用员工的用户帐户,不直接删除为了审计目的.

- 离职面谈强调NDA和NCA的责任.

- 确保员工归还公司资产,包括但不限于钥匙、门禁卡、手机、电脑等.

- 安排安保人员陪同员工在工作区回收个人物品.

- 通知所有人员该员工已离职.

供应商、顾问和承包商协议和控制

- 当多个实体或组织参与一个项目时,就会存在多方风险(multiparty risk).可通过服务水平协议(SLA)确保供应商的产品或服务水平达到预期,如果达不到会涉及赔偿,从而确保服务质量.供应商、顾问和承包商有时被描述为外包(outsourcing).组织还可以通过供应商管理系统(VMS)提高外包管理的效率.

合规策略要求

- 人员安全管理也需要满足法律法规的要求,如PCI DSS.

隐私策略要求

- 人员安全管理也需要满足隐私策略的要求,如GDPR.

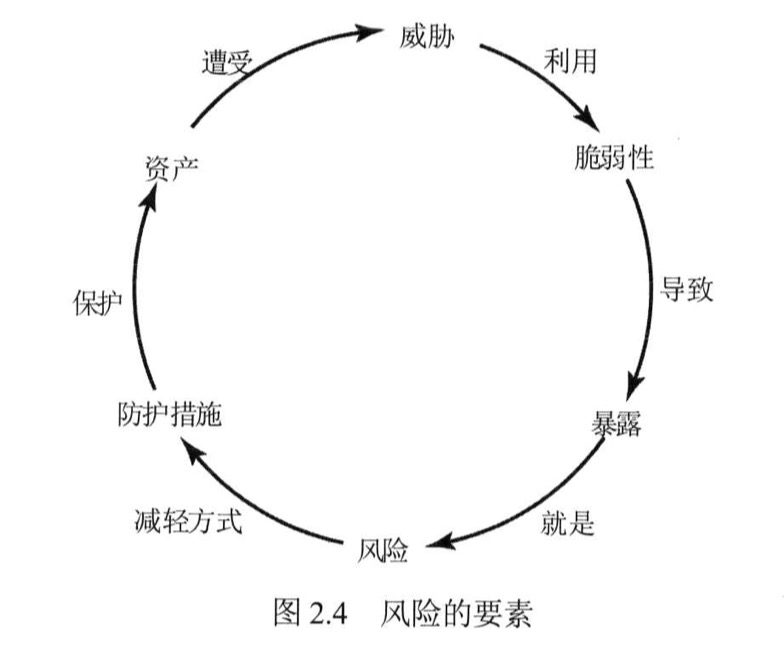

风险管理

风险管理(Risk Management)是指识别可能损坏或披露资产的因素,根据资产价值和对策成本评估这些因素,并实施降低或减少风险的成本效益解决方案的详细过程.

风险管理主要目标是将风险降至可接受的水平(风险无法被完全消除)

主要涉及两个元素

- 风险评估(风险分析)

- 风险响应(制定措施)

风险视角或风险管理方法

- 基于威胁的风险评估

- 基于资产的风险评估

- 风险要素

- 资产评估

- 识别组织内所有资产,评估资产的有形(如服务器采购价格)和无形价值(如服务器上的业务数据),为风险分析的全面性提供保障,并为成本效益分析提供支持

- 识别威胁和脆弱性

- 识别资产可能面临的所有可识别威胁,团队成员涵盖组织的部门越多,识别的威胁就越全面.参考威胁建模过程

- 风险评估

- 风险评估由评估小组执行,目标是识别风险,并按关键程度对其进行排序,并将结果上报高级管理层决策

- 决策类型:

- 谨慎行动(Prudent Actions)

- 合理行动(Reasonable Actions)

风险管理流程

- 风险界定/框架风险/认知风险(Risk Framing):定义了所有其他风险活动发生的背景

- 评估风险(Assess Risk): 组织应在采取任何风险缓解措施钱实施风险评估

- 应对风险(Respond to Risk)

- 监测风险(Monitor Risk)

风险分析方法

定性风险分析

很多情况下价值无法被量化,如组织的声誉、数据的价值、客户信心、员工士气等,所以只能拍脑袋决定,资产价值、风险级别等内容使用级别来标识,如高中低、0~10、百分制等.

定性风险分析的技术有: 头脑风暴、故事板、焦点小组、调查、问卷调查、面谈、场景化、Delphi technique(德尔菲技术)

Delphi技术只是一个匿名的反馈和响应过程,用于在一个小组中匿名达成共识.它的主要目的是从所有参与者中得到诚实且不受影响的反馈.参与者通常聚在一个会议室里,对于每个反馈请求,每个参与者都在纸上或者通过数字消息服务匿名写下反馈.反馈结果被汇编并提交给风险分析小组进行评估.这个过程不断重复,直到达成共识.Delphi技术的目标或意图是促进对想法、概念和解决方案的评估.而不会因为想法的来源而经常区别对待.

定量风险分析

定量风险分析的主要过程:- 盘点资产、分配价值(AV)

- 暴露因子(EF),

- 即特定威胁一次破坏资产遭受损失的百分比.

- 例如500万美元的损失除以1000万美元的设备价值,即50%.

- SLE=AV*EF

- 计算每个资产威胁配对的单一损失期望(SLE),即特定威胁一次破坏资产损失的钱

- 年化发生率(ARO).

- 即资产一年内面临的特定威胁发生的概率

- ALE=SLE*ARO

- 计算每个资产威胁配对的年化损失期望(ALE),即特定威胁一年内破坏资产损失的钱

- 为每个资产威胁配对制定可能的对策,并计算年化防护成本(ACS)、ARO、EF和ALE的变化

- 对每种对策进行成本效益评估(cost/benefit evaluation),选择对每种威胁最合适的响应措施,即实施控制前的ALE-实施控制后的ALE-ACS=ROSI(控制价值),

- 结果为正则防护措施有价值,

- 结果为负则防护措施无价值

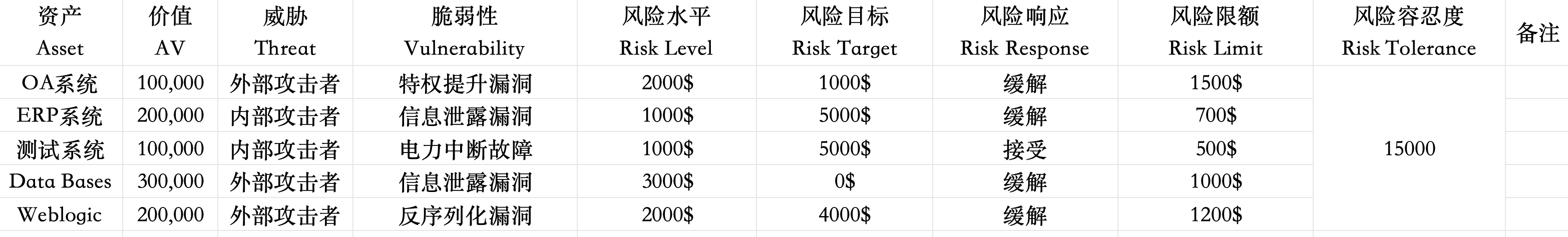

风险响应

影响风险响应的因素

- 风险偏好(Risk Appetite)企业愿意承担的风险水平

- 风险能力(Risk Capacity)企业实际能承受的风险量

- 风险目标(Risk Target)对特定威胁的具体风险控制目标

- 风险容忍度(Risk Tolerance)可接受的差异范围

- 风险限额(Risk Limit)超过容忍度后的行动阈值

风险偏好≥风险能力≥风险目标≥风险容忍度≥风险限额

风险应对措施

- 风险缓解(Risk Mitigation):组织部署了一个OA系统在互联网上供员工使用,那么就会面临来自互联网攻击的风险.为了降低被攻击的风险,部署一个防火墙用以防护OA.

- 风险转移/风险分配(Risk Assignment):考虑到OA被攻击后恢复的成本,选择购买商业保险,损失将由保险公司承担

- 风险威慑(Risk Deterrence):老板不给钱做安全,管理员为了威慑黑客,给OA配置一个访问页告警”我们的OA已经部署各类防护措施,并与网安系统联网,请不要进行网络非法活动!”

- 风险规避(Risk Avoidance):老板觉得OA既然会被攻击,那么我们就不用了,于是OA系统下线,黑客没目标可以攻击

- 风险接受(Risk Acceptance):老板觉得防护OA被攻击成本投入太大,没有超过OA给组织带来的价值,不采取防护措施

- 风险拒绝(Risk Rejection):指对风险完全无视的行为

风险的变化

固有风险(Inherent Risk):在风险管理工作开前存在的风险

- 残余风险/剩余风险(Residual Risk):实施控制措施后仍存在的风险,包括不可识别和可接受风险

- (威胁x漏洞x资产价值)x控制措施差距=残余风险

- 总体风险-安全对策=残余风险

- 总风险(Total Risk):如果没有实施保障措施,组织将面临的风险量

- 威胁x漏洞x资产价值=总体风险

- 控制间隙(Controls Gap):总风险和剩余风险之间的差异

对策的选择和实施

通常安全控制措施包含三种类型:

- 行政性控制措施(Administrative Control):通常是面向管理的.因此也称为软性控制措施(Soft Control)

- 测量、程序、雇佣实践、背景调查、数据分类和标签、安全意识和培训工作、报告和审查、工作监督、人员控制和测试

- 技术性控制措施(Technical Control)也称为逻辑性控制措施(Logical Control)

- 身份验证方法、加密、受限接口、访问控制列表、协议、防火墙、路由器、入侵检测系统

- 物理性控制措施(Physical Control)

- 警卫、围栏、运动探测器、带锁的门、密封的窗户、照明、电缆保护、笔记本电脑锁、徽章、刷卡、警犬、摄像机、门禁前厅和报警器

安全控制、对策和保障措施可以通过管理、技术或物理方式实施,这三类机制应以纵深防御(Defense-In-Depth)方式实施,以提供最大效益

控制类型

- 预防:预判了黑客怎么干坏事提前预防让他干不了,如IPS

- 威慑:通过恐吓让黑客不敢干坏事,如登录告警

- 检测:发现或检测不期望或未经授权的活动,如IDS

- 补偿:在主要控制失效时提供替代保护的措施,如备用系统或冗余设计

- 纠正:修改环境使系统在发生不期望或未经授权的活动后恢复正常,如杀毒

- 恢复:纠正措施的扩展,通常涉及整体还原,如数据库恢复

- 指令:行政性控制,如政策文件、拉横幅、培训计划等而非独立控制类型

安全控制评估

安全控制评估SCA(Security Control Assessment)是根据基线或可靠性预期对安全基础架构的各个机制进行的正式评估.

通常指美国政府评估安全控制的正式流程

通常来说,SCA是NIST 800-53 Rev. 5 (信息系统和组织的安全和隐私控制)实施的过程

一个简单区分确认(Verification)和验证(Validation)的方法是:确认回答问题”是否正确的实施了控制措施?”而验证回答”是否实施了正确的控制措施

监控和测量

风险持续监测(Risk Monitoring)是发现新风险、重新评价现有风险、移出没有意义的风险,以及在将所有风险降至可容忍水平方面,不断评估控制措施的有效性的持续流程

风险监测活动应该集中在三个关键领域

- 有效性

- 变更

- 合规性

风险报告和文档

风险报告是风险分析结束执行时的任务,包括编写风险报告和相关方汇报.风险登记簿(Risk Register)或风险日志(Risk Log)是对组织或系统或单个项目内的所有已识别风险进行编目的文件,通常包括:

- 识别风险

- 评估这些风险的严重性并确定其优先级

- 制定应对措施以减少或消除风险

- 跟踪风险缓解的进度

报告类型又分为

- 内部报告

- 外部报告

RMM风险能力成熟度模型

RMM从评估成熟、可持续和可重复的风险管理流程的关键指标和活动,通常有五个级别:由于风险评估是时间点的度量,而威胁和脆弱性不断变化,因此需要进行定期风险评估,以支持持续改进(Continuous Improvement).

企业风险管理(ERM)计划可以使用风险成熟度模型(RMM)进行评估

- 初始级(Ad hoc): 所有组织开始进行风险管理时的混乱状态

- 预备级(Preliminary): 初步尝试遵守风险管理流程,但是每个部门执行的风险评估可能各不相同.

- 定义级(Defined): 在整个组织范围内 采用通用或标准化的风险框架

- 集成级(Integrated): 风险管理操作被 集成到业务流程中,指标用于收集有效性数据,风险被视为业务战略决策中的一个要素

- 优化级(Optimized): 风险管理 侧重于实现目标,而不仅仅是应对外部威胁做出响应

风险框架

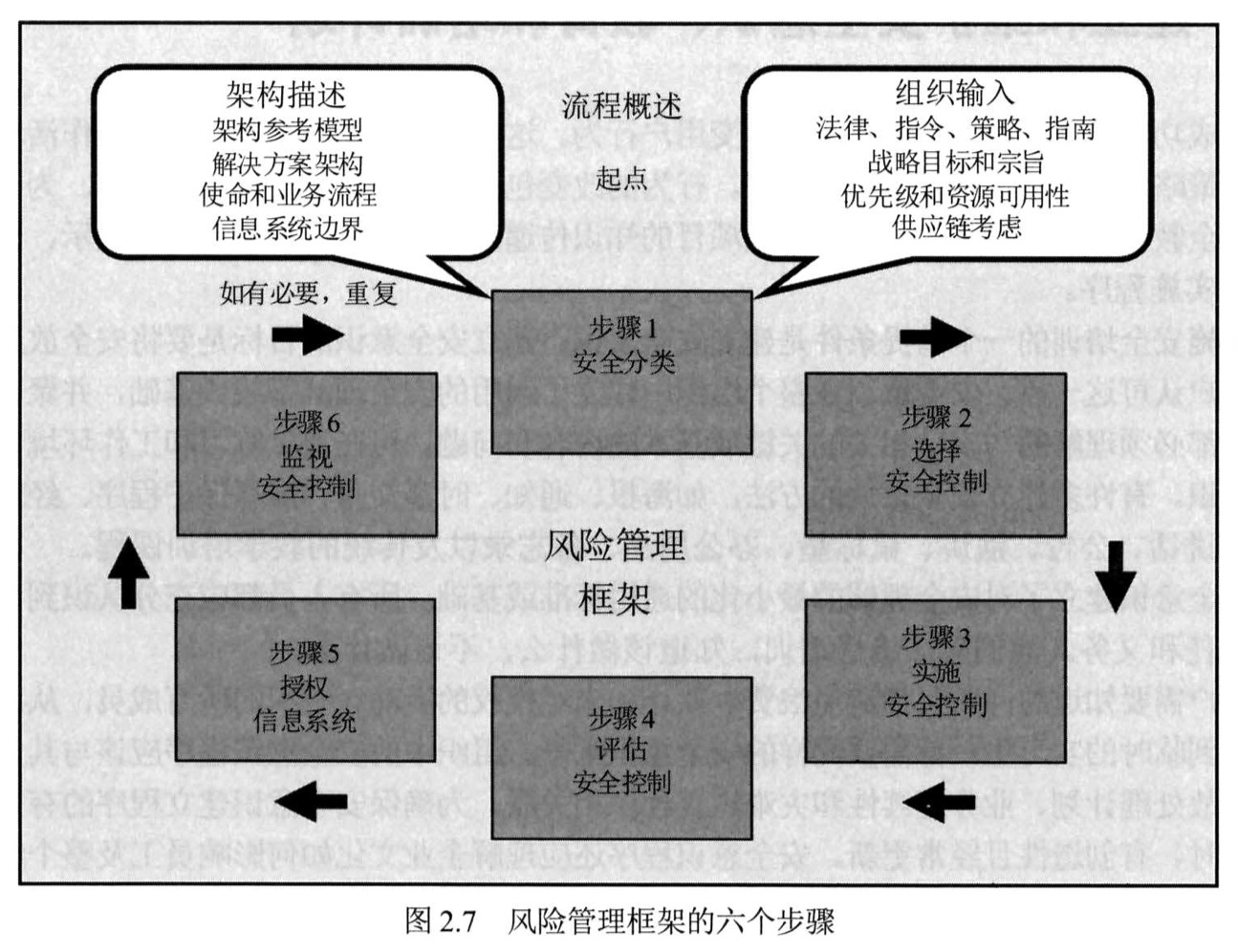

NIST 800-37 Rev.2中风险管理框架RMF的6个阶段:

- 分类(Categorize):根据损失影响分析,对系统和系统处理、存储和传输的信息进行分类

- 选择(Select):为系统选择一套初始控制措施,并根据需要调整控制措施,以根据风险评估将风险降低到可接受的水平

- 实施(Implement):实施控制并描述如何在系统及其运行环境中使用控制

- 评估(Assess):评估控制措施以确定控制措施是否正确实施,是否按满足安全和隐私要求的预期运行

- 授权(Authorize):在确定组织运营和资产、个人、其他组织和国家的风险可接受的基础上,授权系统或通用控制

- 监控(Monitor):持续监控系统和相关控制,包括评估控制有效性、记录系统和运行环境的变化、进行风险评估和影响分析,以及报告系统的安全和隐私状况

威胁建模

威胁建模是 识别、分类和分析潜在威胁的安全过程

威胁建模的力量在于:安全人员能基于其所属的组织和组织所在的区域,密切关注特定的行动方和特定的技术.

两类方法:

- 主动方法或防御方法(推荐做法):提前做威胁建模做一些假想敌.

- 响应方法、威胁狩猎或对抗方法:事后做法,指的是遇到事后才考虑怎么做.

威胁建模越早执行成本效益越高,且应该贯彻系统整个生命周期.

阶段1:识别威胁

目标:从多维度梳理潜在威胁来源和攻击面.

方法如下:

- 资产导向(Asset-Centric)

- 识别关键资产(数据、系统、服务),评估其机密性、完整性和可用性(CIA).

- 局限性:可能遗漏非资产直接相关的威胁(如供应链攻击).

- 攻击者导向(Threat-Centric)

- 基于攻击者视角分析动机、能力与攻击路径.例如: 外部黑客(如APT组织)、内部恶意人员、供应链第三方

- 参考MITRE ATT&CK框架识别常见攻击技术.

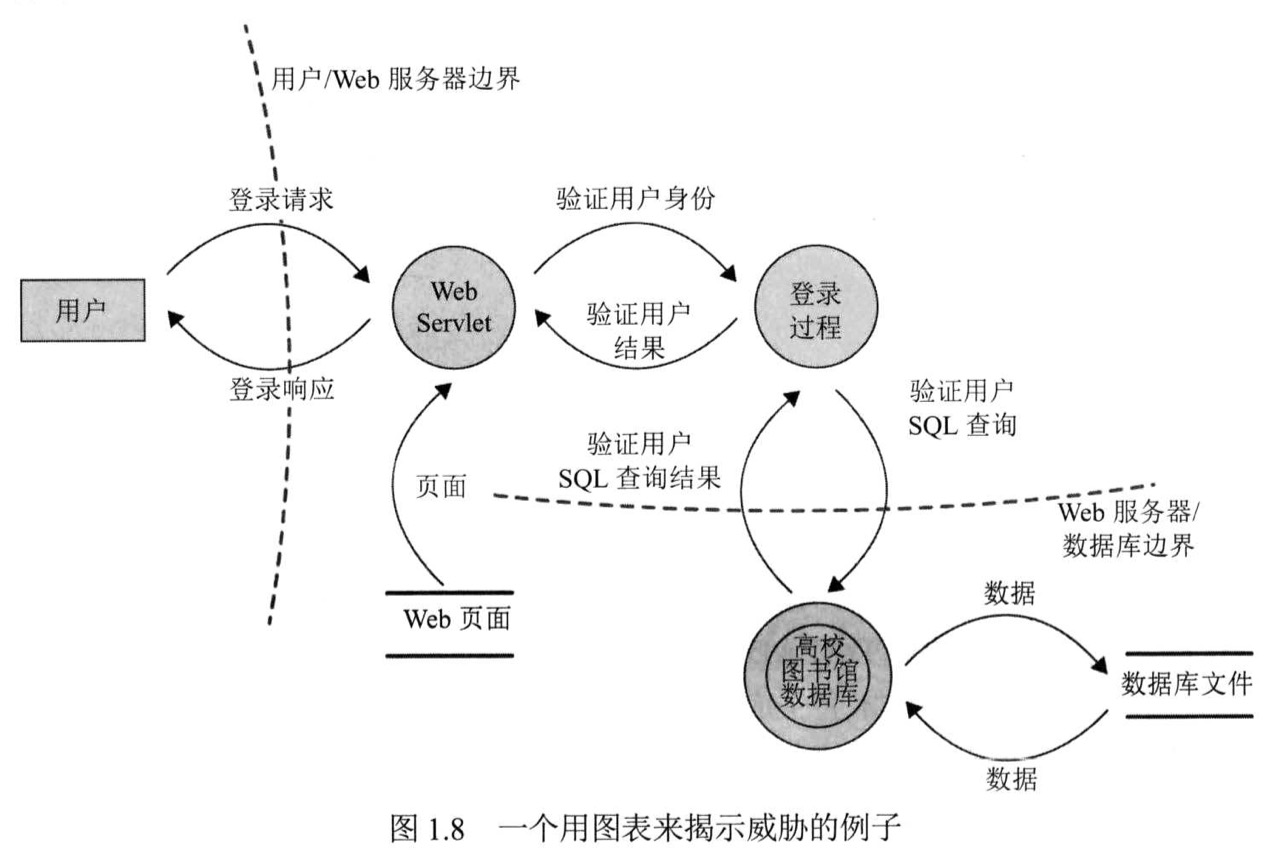

- 系统/软件导向(System-Centric)

- 通过数据流图(DFD)、信任边界划分等工具,识别系统组件漏洞(如API接口、第三方库).

威胁分类模型

- STRIDE(微软推荐,仍广泛适用)

- 欺骗(Spoofing)、篡改(Tampering)、否认(Repudiation)、信息泄露(Information Disclosure)、拒绝服务(DoS)、权限提升(Elevation of Privilege).

PASTA(以风险为中心)

- 七步法:定义业务目标→技术范围→应用分解→威胁分析→漏洞评估→攻击模拟→安全对策.

- 优势:强调业务价值与技术风险的对齐.

VAST(敏捷适配)

专为DevOps和敏捷开发设计,支持自动化威胁建模工具集成(如IriusRisk).

特点:并行处理运营(基础设施)和应用层威胁.

阶段2:绘制攻击路径与分析攻击面

核心任务:

- 构建数据流图(DFD)

- 标注外部实体、处理节点、数据存储、数据流及信任边界.

- 示例:识别隐蔽通道(如DNS隧道泄露数据)或未授权API调用路径.

- 攻击路径模拟

- 使用攻击树(Attack Tree)或攻击图(Attack Graph)可视化攻击链.

- 攻击树:自上而下分解攻击路径(如“如何窃取数据库”)

- 攻击树是一个图表,显示攻击方的单个操作如何链接在一起达成目标.该方法论基于观察法,通常有多种方式实现特定目标.

- 简化分析(Reduction Analysis): 也被称为分解应用程序、系统或环境.这项任务的目的是更好地理解产品的逻辑、内部组件及其与外部元素的交互

- 简化分析重要概念

- 信任边界: 信任级别或安全级别发生变化的位置

- 数据流路径: 数据在两个位置之间流动

- 输入点: 接收外部输入的位置

- 特权操作: 需要比标准用户账户或流程拥有更多特权的任何活动,通常需要修改系统或更改安全性

- 安全声明和方法的细节: 关于安全策略、安全基础和安全假设的声明

- 简化分析重要概念

- 攻击图:可视化多步骤攻击链(如“利用SQL注入→提权→横向移动”).

- 攻击树:自上而下分解攻击路径(如“如何窃取数据库”)

- 工具:Microsoft Threat Modeling Tool支持STRIDE自动映射威胁.

- 使用攻击树(Attack Tree)或攻击图(Attack Graph)可视化攻击链.

- 威胁场景化

- 结合具体业务场景(如金融交易、工业控制系统)定义攻击后果(如数据篡改导致生产线停摆).

阶段3:威胁分析与风险量化

目标:评估威胁的可能性与影响,确定优先级.

- 定性分析

- DREAD模型

- Damage(损害)、Reproducibility(可重复性)、Exploitability(可利用性)、Affected Users(受影响用户)、Discoverability(可发现性).

- 评分:每项1-10分,总分排序优先级.

- 定量分析

- CVSS(通用漏洞评分系统): 基于攻击向量(AV)、攻击复杂度(AC)、权限要求(PR)、用户交互(UI)等指标计算风险值.CVSS 评分标准(0-3.9: 低危,4.0-6.9: 中危,7.0-8.9: 高危,9.0-10: 严重).

- 故障树分析(FTA): 通过逻辑门(AND/OR)量化多组件失效导致系统崩溃的概率.

阶段4:制定缓解措施与持续改进

步骤:

- 优先级排序

- 高风险威胁(高可能性×高影响)优先处理.

- 工具:CVSS评分、DREAD矩阵、风险矩阵图.

- 缓解策略设计

- 技术控制:防火墙、加密、访问控制、入侵检测.

- 流程控制:安全开发生命周期(SDL)、第三方审计、应急响应计划.

- AI/ML特定措施:模型鲁棒性测试、数据验证、供应链透明度.

- 验证与迭代

- 渗透测试、红队演练验证缓解有效性.

- 持续监控威胁环境变化(如新漏洞披露、APT组织动态).

供应链风险管理

供应链风险管理(Supply Chain Risk Management, SCRM)是确保供应链中的所有供应商或环节都是可靠、值得信赖、信誉良好的组织,向其业务合作伙伴(尽管不一定向公众)披露其做法和安全要求的手段.供应商运营评估

产品或服务评估

服务水平协议(SLA)

- 不信任的硬件、软件或服务可能进入组织或进入组织的产品.

- 可集成的安全机制

- 硅信任根(Silicon Root of Trust):指的是嵌入在芯片或硬件的最小可信计算基,是系统安全的起点. 信任根主要目的是确保系统引导过程和软件的完整性、真实性和机密性. 也是SCRM计划的基本元素.

信任根的关键特性包括:

- 抗篡改性: 信任根通常以极难篡改或妥协的方式实现.这可能涉及使用专用硬件安全模块、安全飞地或其他技术来保护其免受物理和软件攻击.

- 安全引导: 信任根支持安全引导过程.他在引导序列中验证固件、引导加载程序和操作系统的完整性,以确保不会执行未经授权或恶意代码

- 加密操作: 信任根通常具有内置的加密功能,使其能够执行数字签名、加密和解密等操作.这对于保护数据、建立安全通信和验证系统至关重要.

- 远程认证: 许多信任根支持远程认证,这使远程实体能够验证系统的可信度.这对云计算和物联网设备至关重要.信任的硅根是构建安全系统的基础,尤其是在硬件和软件的完整性至关重要的环境中,如数据中心、云计算和物联网(IOT)设备.他们确保系统在已知的、受信任的状态下启动,并在整个操作过程中保持这种信任,为安全性奠定了坚实的基础.

典型实现:

TPM(可信模块)

HSM(硬件安全模块)—->依赖于硅信任根

物理不可克隆功能(Phsical Unclonalble Function, PUF): 是一种专门的物理电子组件或功能,它基于组件的固有物理特性生成唯一的、不可预测的数字标识符.

软件物料清单(Software Bill of Materials, SBOM): 是构成软件应用程序或系统的所有软件组件和依赖项的结构化和全面的清单.SBOM提供有关系统中使用的各种软件组件的详细信息,包括他们的版本、来源和关系.

- SBOM主要目的是增强软件的透明度、安全性、合规性和管理.

业务连续性阶段

业务连续性计划(Business Continuity Plan, BCP)涉及评估组织流程的风险,并创建策略、计划和程序,以最大限度地降低这些风险发生时对组织产生的不良影响,即该计划尽最大可能保障组织业务持续开展,一旦失败则转入灾难恢复计划(Disaster Recovery Plan, DRP)

灾难恢复(Disaster Recovery, DR)是将灾难或重大中断的影响降至最低的流程

灾难恢复(DR)是业务连续性计划(BCP)的技术实现部分,专注于 IT 系统和数据的恢复

业务连续性管理(BCM)则覆盖所有业务流程的持续运营,包括人员、设施和供应链

业务连续性计划和灾难恢复计划相关,但不相同.DRP是DCP的一个子集,主要关注灾难产生的直接后果.BCP的范围更广,涵盖了所有的中断,包括(但不限于)灾难

业务连续管理(Business Continuity Management, BCM)应该是涵盖了灾难恢复及业务连续性计划的全民管理流程

阶段1:项目范围和规划

组织审查

- 组织架构:明确各部门职责(如IT、法务、HR、运营),绘制关键业务流程图

- 人员清单:建立核心团队成员、供应商联系人、外部专家的紧急联系人目录

- 业务流程:识别直接影响收入、合规、客户体验的核心业务(如订单处理、支付系统)

- 资产清单:梳理关键资产(服务器、网络设备、数据存储、供应链节点)及其依赖关系

团队选择

- 高级管理层:由CEO/CIO直接牵头,确保资源投入和跨部门协调

- 多元化团队:包含IT(技术恢复)、法务(合规审查)、HR(员工安全)、公关(对外沟通)、业务部门代表(流程细节)

资源需求

- 人力:指定BCP专职团队,分配恢复小组(如IT恢复组、业务操作组)

- 软硬件:部署备用服务器、云服务(如AWS灾难恢复)、远程协作工具(如Teams)

- 财力:预算需覆盖测试演练、冗余设施、第三方服务(如数据备份供应商)

法律法规要求

- 供应商风险评估:对关键供应商(如云服务商、物流合作方)进行BCP兼容性检查

- 合规性要求:确保符合行业标准(如ISO 22301、GDPR),定期审计

阶段2:业务影响分析

业务影响分析(Business Impact Analysis, BIA)对组织的业务进行评估,确定业务可能面临的风险,以及风险发生的可能性和影响,使用定量影响评估和定性影响评估(与风险评估过程基本一致),对业务连续性资源的投入进行优先级排序

确定优先级

RTO(Recovery Time Objective)(恢复时间目标)

- 定义: RTO 是指业务或系统在灾难发生后,必须恢复到正常运行状态的最大可接受时间

- 示例:若某系统的 RTO 为 4 小时,则必须在 4 小时内完成故障恢复,否则可能导致业务损失

- 关键作用

- 决定容灾方案的设计(如冷备、温备、热备)

- 影响数据同步频率和资源投入(如异地多活架构)

RPO(Recovery Point Objective(恢复点目标)

- 定义: RPO 是指灾难发生时,数据可以恢复到的最近时间点,即允许的最大数据丢失量

- 示例:若某系统的 RPO 为 15 分钟,则最多可能丢失 15 分钟内的数据

- 关键作用

- 决定数据备份或复制的频率(如同步复制、异步复制)

- 直接影响数据完整性保障能力

WRT(Work Recovery Time)(恢复工作时间)

- 定义: WRT 是指从故障检测到系统完全恢复所需的实际工作时间,包括故障诊断、切换操作、数据恢复等步骤

- 示例:若某系统故障检测需 10 分钟,切换需 20 分钟,验证需 10 分钟,则 WRT 为 40 分钟

- 与 RTO 的关系:

- WRT 是 RTO 的一部分.RTO 通常包含 WRT 和故障检测时间

- 公式:RTO ≥ WRT + 故障检测时间

- 关键作用

- 衡量实际恢复操作的效率

- 需通过自动化工具(如灾备演练、脚本化切换)缩短 WRT

MTD(Maximum Tolerable Downtime)(最大容忍停机时间)

- 定义: MTD 是指业务能够容忍的最长停机时间,超过此时间可能导致不可逆损失(如客户流失、合规处罚)

- MTD = RTO + WRT

- 示例:某金融交易系统的 MTD 为 30 分钟,超过此时间可能导致巨额罚款

- 与 RTO 的关系

- RTO + WRT ≤ MTD:RTO 必须小于或等于 MTD,否则容灾方案无法满足业务需求

- 示例:若 MTD 为 2 小时,RTO 应设定为 1.5 小时,为意外情况预留缓冲时间

- 关键作用

- 是业务连续性计划(BCP)的核心指标

- 驱动技术方案的选择(如是否采用异地双活架构)

风险识别

- 分类

- 人为风险:网络攻击、人为操作失误、供应链中断

- 自然风险:地震、洪水、疫情

- 可能性与影响矩阵

可能性评估

对识别到的每种风险发生的可能性进行评估,得到ARO.如果十年内发生风险的次数达到了十次,那么可能性就是100%

影响评估

在定量评估中计算EF、SLE和ALE

在定性评估中关注组织信誉、员工流失、社会责任等.要综合定量和定性评估的结果,这样计算的风险对组织的影响更加精准

资源优先级排序

根据评估结果对资源投入进行优先级排序,紧着重要业务投入资源,资源没有了其他业务就先不纳入BCP

阶段3: 连续性规划

这个阶段就是把前期做的各种分析和结果,落地形成可展示的文档

阶段4: 计划批准和实施

计划批准

由高层批准计划,这可证明计划对整个组织的重要性,并展示业务领导对业务连续性的承诺.高层领导在计划中的签名,也使计划在其他高级管理人员眼中具有更高的重要性和可信度

计划实施

沟通、培训和教育:职权内的计划人手一份

BCP编制:

- 明确责任

- 应急响应指南

- 风险接受(Risk Acceptance)需明确记录在案,但无需管理层签字

- 管理层需对风险偏好(Risk Appetite)和风险应对策略批准

合规

法律类型

- 刑法:打击计算机犯罪保护社会安全,道德的最低底线

- 刑事诉讼的最高证明标准:美国刑事诉讼中,定罪必须满足 “排除合理怀疑”(Beyond a reasonable doubt)的证明标准.这是宪法要求(第五修正案和第十四修正案),旨在保护被告人的自由权,防止冤假错案

- 与其他证明标准的对比

- 民事案件:采用 “优势证据”(Preponderance of the evidence),即一方证据可信度超过50%即可(如合同纠纷).

- 行政或特殊案件:可能采用 “清楚且令人信服的证据”(Clear and convincing evidence),介于刑事与民事之间(如撤销公民身份)

- 民法:维护社会秩序,主要解决个人和组织间的问题

- 行政法:行政部门拥有执法权,那么执法权是需要进行监管和限制的

计算机犯罪

- 计算机欺诈和滥用法案(CFAA):第一部、跨州

- CFAA修正案:跨大范围

- 国家信息基础设施保护法案(NIIPA):扩大范围

- 联邦信息安全管理法案(FISMA):政府要求

- 联邦网络安全法(Federal Cybersecurity Laws)

- 联邦信息系统现代化法案(FISMA): 美国国土安全部

- 网络安全增强法案(Cybersecurity Enhancement Act):NIST标准

- 国家网络安全保护法(National Cybersecurity Protection Act):威胁情报方面的

调查类型

- 行政调查: 行政调查属于内部调查,他检查业务问题或违反组织政策的行为

- 刑事调查: 刑事调查通常由执法者进行,是针对违法行为进行的调查.刑事调查的结果是以指控犯罪嫌疑人以及在刑事法庭上起诉.多数犯罪案件必须满足超越合理怀疑的证据标准.根据这个标准,控方必须陈述事实,说明其中没有其他合理理论,从而证明被告犯罪.为此,刑事调查必须遵循严格的证据收集和保存流程.

- 民事调查: 民事调查通常不涉及执法,但涉及让内部员工和外部顾问代表法律团队工作.他们会准备在民事法庭陈述案件所需的证据来解决双方之间的纠纷.

- 监管调查: 政府机构在他们认为个人或企业已违反行政法规时会执行监管调查.

- 行业标准: 一些监管调查可能不涉及政府机构,相反,他们基于行业标准,如支付卡行业数据安全标准(PCI DSS).

知识产权

版权(Copyright)

- 保护作品非授权复制

- 数字千年版权法(Digital Millennium Copyright Act, DMCA)及其豁免条件(比如电信这种网络提供商可以豁免因为不太好监测)

- 被保护的时间是最晚去世的作者离世后的70年.因受雇而创作的作品和匿名作品被保护的时间是:第一次发表日期后的95年,或从创建之日起的120年,这两个时间中较短的一个.

商标(Trademarks)

- 保护文字、口号、标志

专利(Patents)

- 保护发明者的知识产权,并且是公开的保护,时效20年,20年后别人就可免费使用了不同国家的时效不同

- 司法管辖权: 不同地区的法律可能不同.跨国公司要考虑多国的法律要求.比如拆分公司如Tik Tok

- 专利的三个重点要求

- 发明必须具有新颖性.

- 发明必须具有实用性

- 发明必须具有创造性

商业秘密(Trade Secrets)

- 商业秘密受法律保护(如《反不正当竞争法》),但需组织主动采取保密措施(如NDAs、数据加密).可以联想到数据隐藏

- 保护核心竞争力

- Non-disclosure agreement(保密协议)如果你抓到了商业间谍也可请求监管所的保护

- 《经济间谍法案》条款真正保护商业秘密所有者的知识产权

软件许可

- 永久许可(Perpetual Licenses)

- 订阅许可(Subscription Licenses)

- 开源许可(Open-Source Licenses)

- 在开源软件治理中,SCA(软件成分分析,Software Composition Analysis) 的核心功能不仅包括识别软件组件的已知漏洞,还必须分析组件的开源许可证类型.这一环节是组织在法律合规性评估中的关键步骤,直接关系到是否会导致法律风险(如知识产权侵权、商业秘密泄露、强制开源等)

- 免费软件(Freeware)

- 企业许可协议(Enterprise License Agreements, ELA)

- 最终用户许可协议(End-User License Agreements, EULA)

- 并行使用许可(Concurrent Use Licenses)

- 指定用户许可(Named User Licenses)

- 云服务许可协议(Cloud services Licenses Agreements)

进口/出口

网络安全相关

国际武器贸易条例(ITAR)

- 管理机构:美国国务院国防贸易管制局(DDTC)

- 管控范围:USML(United States Munitions List,美国军火清单):涵盖所有与军事相关的货物、服务和技术

- 特点:

- 严格管控:任何涉及USML清单的物项(无论是否含美制部件)均需DDTC批准,且禁止向非盟国或受制裁国家出口

出口管理条例(EAR)

- 管理机构:美国商务部工业与安全局(BIS)

- 管控范围:CCL(Commerce Control List,商业控制清单):涵盖军民两用物项(Dual-Use Items),如:高性能计算设备(如量子计算机)、半导体制造技术、加密软件、卫星通信设备、生物技术、AI芯片等

- 特定国家/实体的限制:如中国华为、大疆等被列入“实体清单”(Entity List),禁止未经许可的出口

受关注的国家

制裁,单方面制裁了某一个国家.也可以制裁某些公司或个人

加密出口控制

加密软件

- 加密技术被广泛视为关键的受控技术,因其直接影响数据安全和通信隐私.许多国家(如美国、中国)将其列入出口管制清单.

- 美国: 根据<出口管理条例>(EAR),加密软件(尤其是高强度或专用加密算法)需许可证才能出口到特定国家

- 中国:根据<出口管制法>及<两用物项出口管制条例>,加密技术可能被归类为”两用物项”,需遵守管制要求

- 国际通行规则:瓦森纳协定(Wassenaar Arrangement)等多边机制也将加密技术纳入管控范围

隐私

美国隐私法

- 第四修正案(Fourth Amendment)

- 隐私法案(Privacy Act)

- 电子通信隐私法案(ECPA):强调公民在使用电子通信的过程中数据要受到保护

- 通信执法协助法案(CALEA):强调的是政府在怀疑你传递一些可能会对国家安全造成一些问题的信息的时候我可以违背上一个法律

- 经济间谍隐私法案(Economic Espionage Act,EEA)

- 健康保险携带和责任法案(HIPAA):保护的PHI个人的健康信息属于PII的一类,指的是病例这种

- 健康信息技术促进经济和临床健康法案(HITECH)HITECH 法案是 HIPAA 的扩展,重点加强了电子健康记录(EHR)的安全性和违规通知要求

- 儿童在线隐私保护法(COPPA)

- 金融服务现代化法案(GLBA):保护的是金融行业的数据.储户的姓名家庭住址、信贷额度等等

- 美国爱国者法案(USA PATRIOT Act)

- 澄清合法的海外数据使用(CLOUD)法案: CLOUD 法案允许美国政府调取境外数据,但需遵守国际条约和数据所在国法律,避免直接冲突

- 家庭教育权利和隐私法案(FERPA)

- 身份盗用与侵占防治法(ITADA)

欧盟隐私法(General Data Protection Regulation)

其他国家的隐私法案大部分都是借鉴的GDPR

关键方面

合法、公平、透明

目的限制:强调你收集数据是需要声明的.收集你的数据用于何处,需要有合理理由去收集.而不是想大量采集用户数据就采集然后去做建模

数据最小化

- GDPR中的数据最小化原则(Data Minimization Principle)是其核心原则之一,旨在确保企业仅收集和处理实现特定目的所需的最少必要数据.这一原则与软件设计中的KISS原则(Keep It Simple, Stupid)在理念上具有高度一致性–两者均强调“简化”和“必要性”,通过减少冗余来提升效率和安全性

主体权利

- 被遗忘权(特定条件下要求删除数据的权利):数据主体有权要求数据控制者删除其个人数据,控制者在特定情况下有义务立即删除数据

- 数据携带权:数据主体有权以结构化、通用、机器可读的格式获取其提供给控制者的个人数据,并可要求将数据直接传输给其他控制者(如从A平台迁移至B平台)

GDPR声明的角色

- 数据控制者(Data Controller):单独或联合决定个人数据处理目的和方式的实体(如APP所有者、网站运营方)

- 数据处理者(Data Processor):代表控制者处理个人数据的实体(如云服务提供商、广告技术公司、支付网关)

- 数据主体(Data Subject):其个人数据被处理的自然人(如用户、客户、员工)

准确性

- 个人数据必须保持“准确,并在必要时保持最新”

存储限制

- GDPR要求所收集的数据“以允许识别数据主体的形式保存,保存时间不超过处理个人数据的目的所需时间”

完整性和机密性

- 完整性和机密性原则要求组织存储和处理个人数据以确保个人数据的适当安全,包括防止未经授权或非法处理以及防止意外丢失、破坏或损坏

可问责性

- 组织应该对其收集存储和处理的数据负责.他们应该证明遵守其他原则,并确保他们已采取所有必要措施来保护他们的个人数据.

跨境信息共享

指的是个人隐私数据从一个国家离开到另外一个国家

欧盟的公民数据不得离开欧盟的管辖范围,除了下面三种方法

- 标准合同条款(SCC): 签合同从A公司(欧盟)转移到B公司(美国).大部分都走这个.比较简单

- 具有约束力的公司规则(Binding Corporate Rules, BCRs):和上面不一样的是这个需要监管部门进行评估.指定了一个公司制度,这个制度中声明了我在跨境传递个人信息的时候要求达到什么样的安全控制我一定能保证什么样的安全性,然后递交给欧盟的一个监管机构进行评估.评估的时间和严格程度很高.而且受限.只能是同公司传递

安全港协议欧盟可以和其他国家之间签安全港协议.国家对国家,安全港协议已于2015年被欧盟法院废除,现已被欧盟-美国隐私盾(Privacy Shield) 取代(但隐私盾也于2020年被废除)- 以国家单位的认可

加拿大隐私法

PIPEDA(Personal Information Protection and Electronic Documents Act)

中国隐私法

PIPL

南非隐私法

POPIA

州隐私法

CCPA

合规

支付卡行业数据安全标准(PCI DSS)

支付卡行业数据安全标准(PCI DSS)是由全球主要信用卡品牌(如Visa、Mastercard、American Express等)联合制定的强制性行业数据安全标准,旨在保护持卡人数据(如信用卡号、有效期、CVV码等)在存储、传输和处理过程中的安全性

Sarbanes-Oxley 法案(SOX)

- 强制高管对财务报告真实性负责

- 独立审计委员会监管

- 内部控制有效性评估(如IT系统访问权限)

错题集

Todd 希望能防止发生欺诈行为,也知道有些人可能绕过实施的各种控制措施。这种情况下,Todd希望能确定员工何时做出了可疑行为。以下哪项错误地描述了Todd 在此场景中实施的内容以及这些特定控制措施所起的作用?

A. 职责分离,确保超过3500美元的支票应经过主管批准。这是一个行政性控制措施, 为Todd 的组织提供预防性保护.

B. 职责轮换,确保一名雇员一次只能在一个岗位上工作最长三个月。这是一个提供检测功能的行政性控制措施。

C. 安全意识宣贯培训,也可重点实施。

D. 双重控制,是一种行政性的检测性控制措施,确保两名员工应同时执行一项任务。答案

D,双重控制是一种行政性的预防性控制措施.双重控制确保两个人应同时执行一个任务,就像在打开金库时需要两个人所拥有不同的钥匙一样.双重控制不是一个检测性控制措施.

注意,问题是Todd没有做什么.

如果要在组织内强制使用 OpenOffice 软件产品,需要将该要求写入哪一类型的文件中?

A. 策略

B. 标准

C. 准则

D. 工作程序答案

B,标准描述强制性活动、行动或规则.策略旨在具有战略意义,因此策略不是本题正确的答案.工作程序描述了应完成某事的方式,这比在整个组织中强制使用特定软件产品所需范围要普遍得多.最后准则是推荐的但可选的做法.

You are completing a review of the controls used to protect a media storage facility in your organization and would like to properly categorize each control that is currently in place. Which of the following control categories accurately describe a fence around a facility? (Select all that apply.)

你正在实施对用于保护组织中的媒体存储设施的控制的评审,需要对当前使用的每个控制措施进行正确分类。以下哪种控制类别准确描述了设施周围的围栏?(选择所有合适的选项)?A. Physical, 物理

B. Detection, 检测

C. Deterrent, 威慑

D. Preventive, 预防答案

ACD,A fence does not have the ability to detect intrusions. It does, however, have the ability to prevent and deter an intrusion. Fences are an example of a physical control.

围栏没有检测入侵的能力。然而,它确实具有防止和吓阻入侵的能力。同时,围栏是物理控制的一个示例。

Renee is designing a long-term security plan for her organization and has a three- to five-year planning horizon. Her primary goal is to align the security function with the broader plans and objectives of the business. What type of plan is she developing?

Renee正在为她的组织设计长期的安全计划,有三到五年的计划时间。她正在制定什么类型的计划?A. Operational, 运营(作战)

B. Tactical, 战术

C. Summary, 概要

D. Strategic, 战略答案

D,Strategic plans have a long-term planning horizon of up to five years in most cases. They are designed to strategically align the security function with the business’ objectives. Operational and tactical plans have shorter horizons of a year or less.

在大多数情况下,战略计划的长期规划期限长达五年。它们旨在从战略上使安全功能与业务目标保持一致。作战和战术计划的期限较短,为一年或更短。The Acme Widgets Company is putting new controls in place for its accounting department. Management is concerned that a may be able to create a new false vendor and then issue checks to that vendor as payment for services that were never rendered. What security control can best help prevent this situation?

Acme Widgets公司正在为其会计部门设置新的控制措施。管理层担心,流氓会计师(怀有不良意图的会计师)能够新建一个虚构的供应商,然后向这个假供应商发放支票为虚构的服务付费。

什么安全控制可以最好地帮助防止这种情况?A. Mandatory vacation, 强制休假

B. Segregation of duties, 职责分离

C. Defense in depth, 深度防御

D. Job rotation, 工作轮换答案

B,When following the separation of duties principle, organizations divide critical tasks into discrete components and ensure that no one individual has the ability to perform both actions. This prevents a single rogue individual from performing that task in an unauthorized manner. Mandatory vacations and job rotations are designed to detect fraud, not prevent it. Defense in depth is not the relevant principle here because the answer is seeking an initial control. We may choose to add additional controls at a later date, but the primary objective here would be to implement separation of duties.

当遵循职责分离原则时,组织将关键任务划分为独立的部分,并确保没有一个人能够执行所有操作。这可以防止单个恶意人员以未经授权的方式执行该任务。强制休假和工作轮换旨在发现欺诈,而不是防止欺诈。纵深防御不是这里的相关原则,因为答案是寻求初始控制。我们可能会选择在以后增加额外的控制,但这里的主要目标是实施职责分离。Tom enables an application firewall provided by his cloud infrastructure as a service provider that is designed to block many types of application attacks. When viewed from a risk management perspective, what metric is Tom attempting to lower by implementing this countermeasure?

Tom在他的数据中心安装了应用层防火墙,该防火墙旨在阻止多种类型的应用层攻击。从风险管理角度来看,Tom试图降低什么指标?A. Impact, 影响

B. RPO(Recovery Point Objective), 恢复点目标

C. MTO(Maximum Tolerable Outage), 最大容忍中断时间(等同于Maximum Tolerable Downtime (MTD))

D. Likelihood, 可能性答案

D,Installing a device that will block attacks is an attempt to lower risk by reducing the likelihood of a successful application attack. Adding a firewall will not address the impact of a risk, the recovery point objective (RPO) or the maximum tolerable outage (MTO).

安装阻止攻击的设备是通过降低成功应用程序攻击的可能性来降低风险的一种尝试。添加防火墙与风险的影响、恢复点目标(RPO)或最大可容忍停机时间(MTO)等无关。Which one of the following stakeholders is not typically included on a business continuity planning team?

以下哪个利益相关者通常不包括在业务连续性计划团队中?A. Core business function leaders, 核心业务职能领导者

B. Information technology staff, IT员工

C. CEO, 首席执行官

D. Support departments, 支持部门答案

C,While senior management should be represented on the BCP team, it would be highly unusual for the CEO to fill this role personally.

虽然高级管理层应该在BCP团队中有代表,但首席执行官亲自担任这个职位是非常不寻常的。背景信息:

Henry is the risk manager for Atwood Landing, a resort community in the midwestern United States. The resort’s main data center is located in northern Indiana in an area that is prone to tornados. Henry recently undertook a replacement cost analysis and determined that rebuilding and reconfiguring the data center would cost $10 million.

Henry consulted with tornado experts, data center specialists, and structural engineers. Together, they determined that a typical tornado would cause approximately $5 million of damage to the facility. The meteorologists determined that Atwood’s facility lies in an area where they are likely to experience a tornado once every 200 years.

Henry是美国中西部度假社区Atwood Landing的风险经理。度假村的主要数据中心位于印第安纳州北部的一个易受龙卷风袭击的地区。 Henry最近进行了重置成本分析,并确定重建和重新配置数据中心将花费1000万美元。

Henry咨询了龙卷风专家,数据中心专家和结构工程师。他们共同判断,典型的龙卷风会造成大约500万美元的损失。气象学家认为, Atwood的设施位于一个每200年可能发生一次龙卷风的地区。Based upon the information in this scenario, what is the exposure factor for the effect of a tornado on Atwood Landing’s data center?

基于上述信息,Atwood Landing数据中心的龙卷风影响的暴露因子是多少?A. 10%

B. 25%

C. 50%

D. 75%答案

C,The exposure factor is the percentage of the facility that risk managers expect will be damaged if a risk materializes. It is calculated by dividing the amount of damage by the asset value. In this case, that is $5 million in damage divided by the $10 million facility value, or 50%.

暴露因子是风险管理者预期在风险发生时将被破坏的设施的百分比。它是通过将损失量除以资产价值来计算的。在本案中,就是500万美元的损失除以1000万美元的设备价值,即50%。